-

- Explicação sobre o Application Security Posture Management (ASPM)

- Por que a ASPM é importante?

- O papel da ASPM na defesa cibernética

- ASPM: Valor do negócio

- Comparação do ASPM com outras tecnologias de segurança

- Como funciona o ASPM

- Casos de uso do ASPM

- Principais considerações ao escolher uma solução ASPM

- FAQs da ASPM

Tabela de conteúdo

-

O que é segurança de API?

- Explicação sobre a segurança da API

- Definição de uma API

- Por que a segurança da API é importante

- Abordagem tradicional da segurança de aplicativos da Web

- Anatomia de um ataque à API

- Riscos de segurança da API

- Segurança de API para SOAP, REST e GraphQL

- Práticas recomendadas de segurança de API

- Solução de segurança de API da Prisma Cloud

- Perguntas frequentes sobre segurança da API

-

O que é um WAF? | O que é o Web Application Firewall?

- Surgimento da tecnologia WAF

- WAFs: Um componente crítico de segurança

- Entendendo o cenário de ameaças

- Funções de um Web Application Firewall eficaz

- Diferentes tipos de firewalls de aplicativos da Web

- WAFs vs. outras ferramentas de segurança

- Como implantar um firewall de aplicativo da Web

- O que considerar ao escolher uma solução de segurança de aplicativos da Web

- Futuro da segurança de APIs e aplicativos da Web (WAAS)

- Protegendo seus aplicativos para o futuro

- O que é a camada 7?

O que é o Application Security Posture Management (ASPM)?

Tabela de conteúdo

O gerenciamento da postura de segurança de aplicativos (ASPM) é uma abordagem abrangente para gerenciar e aprimorar a segurança dos aplicativos de uma organização durante todo o seu ciclo de vida. Ele combina avaliação contínua, gerenciamento automatizado de vulnerabilidades e aplicação centralizada de políticas para fornecer uma visão holística do cenário de segurança de um aplicativo, incluindo seus serviços, bibliotecas, APIs, superfícies de ataque e fluxos de dados. O ASPM ajuda as equipes de segurança a priorizar os riscos, simplificar a correção e manter uma postura de segurança sólida em diversos ambientes de desenvolvimento e infraestruturas de nuvem.

Explicação sobre o Application Security Posture Management (ASPM)

O gerenciamento da postura de segurança dos aplicativos envolve monitorar e melhorar continuamente a postura de segurança dos aplicativos durante todo o seu ciclo de vida. Ele integra um sistema de medidas de segurança que inclui:

- Avalie e monitore continuamente a segurança dos aplicativos nos ambientes de desenvolvimento e nas infraestruturas de nuvem.

- Integra-se a várias ferramentas de teste de segurança, pipelines de desenvolvimento e sistemas de emissão de tíquetes para criar uma visão holística do cenário de segurança de aplicativos de uma organização.

- Automatiza a detecção, a correlação e a priorização de vulnerabilidades com base no risco e no impacto nos negócios.

- Centraliza o gerenciamento e a aplicação de políticas para garantir práticas de segurança consistentes entre equipes e projetos.

- Fornece insights contextuais e pontuação baseada em risco para ajudar as equipes de segurança a se concentrarem nos problemas de segurança mais críticos.

- Oferece visibilidade dos fluxos de dados confidenciais e rastreia as alterações (drift) na arquitetura e nas dependências dos aplicativos.

- Facilita a colaboração entre as equipes de segurança e desenvolvimento, simplificando os fluxos de trabalho de correção e fornecendo uma única fonte de verdade para o status de segurança do aplicativo.

O ASPM geralmente se integra aos pipelines do DevSecOps , garantindo que as medidas de segurança sejam aplicadas de forma consistente do desenvolvimento à produção. As soluções ASPM avançadas usam AI e aprendizado mensurável para prever possíveis ameaças e recomendar medidas proativas. Com a consolidação e a automação dessas funções, o ASPM ajuda as organizações a ampliar seus esforços de segurança de aplicativos e, ao mesmo tempo, melhorar a postura de segurança.

Por que a ASPM é importante?

Ao identificar e solucionar vulnerabilidades de forma proativa, o ASPM ajuda a evitar violações de segurança que podem levar à perda de dados, danos financeiros e danos à reputação. As organizações enfrentam ambientes de aplicativos cada vez mais complexos e dinâmicos, o que torna essencial ter uma estratégia abrangente de defesa contra ameaças existentes e emergentes.

O ASPM oferece a visibilidade e o controle necessários para gerenciar essas complexidades. A conformidade regulatória exige práticas de segurança rigorosas, e o ASPM ajuda a atender a esses padrões, ajudando as organizações a evitar penalidades legais e a perder a confiança dos clientes. O ASPM eficaz também promove uma cultura de conscientização e responsabilidade de segurança entre as equipes de desenvolvimento e operações, o que, em última análise, leva a aplicativos mais seguros e resilientes.

O papel da ASPM na defesa cibernética

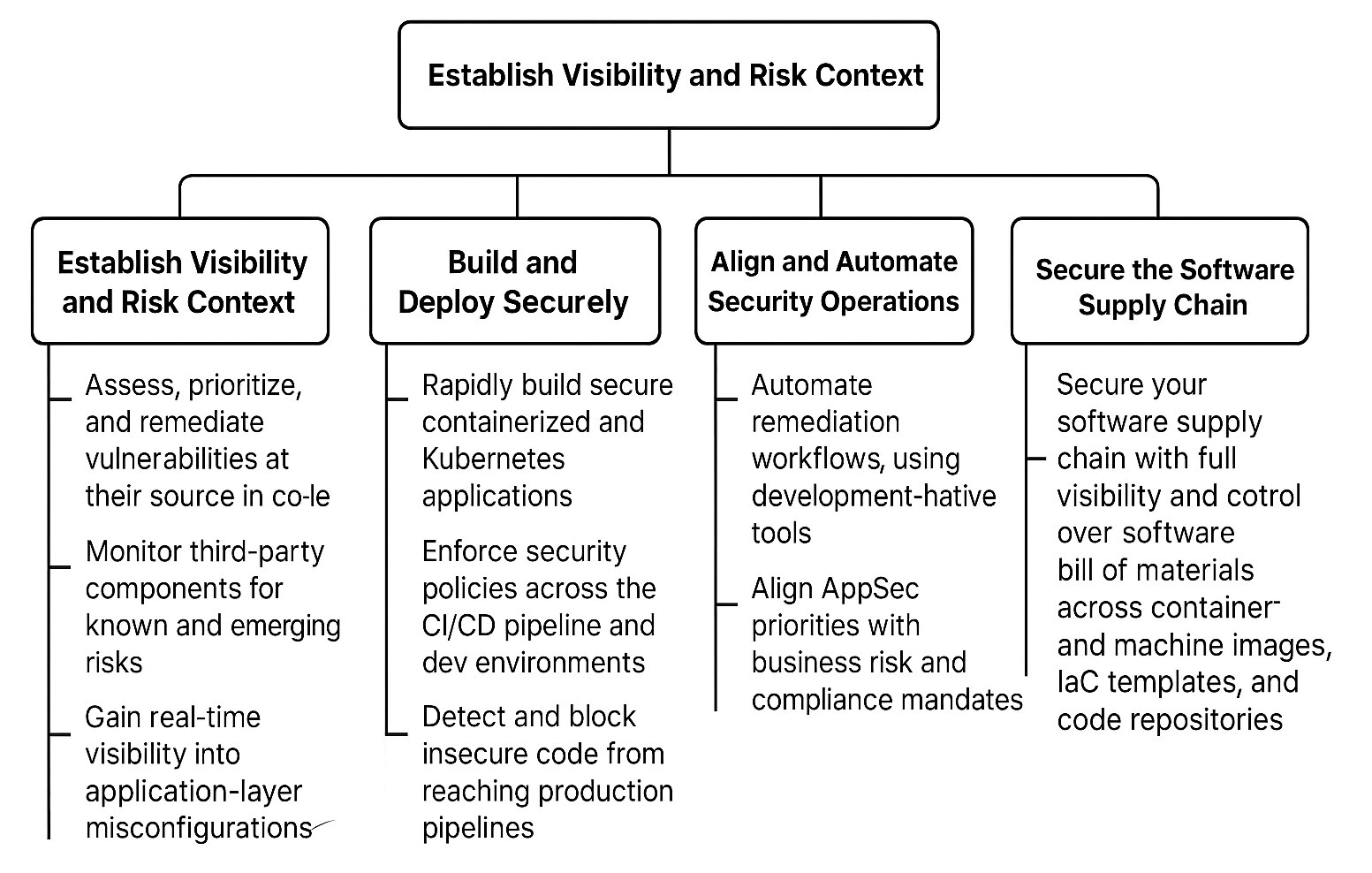

O ASPM se concentra em gerenciar e melhorar a postura de segurança dos aplicativos em todo o seu ciclo de vida, desde o desenvolvimento até a implantação e além.

Na fase de desenvolvimento, as ferramentas ASPM se integram aos pipelines de CI/CD para identificar vulnerabilidades e configurações incorretas no código antes que ele passe para a produção. A mudança para a esquerda permite que os desenvolvedores resolvam os problemas antecipadamente e reduzam o risco de incidentes de segurança, o que diminui o tempo e o custo associados à correção de vulnerabilidades após a implantação.

Depois que os aplicativos são implantados, o ASPM continua a fornecer valor monitorando continuamente as vulnerabilidades, configurações incorretas e possíveis ameaças. Ao coletar dados de várias fontes, juntamente com a vigilância contínua, ele mantém uma visão abrangente da postura de segurança do aplicativo.

O ASPM aumenta os recursos de resposta a incidentes. Ao fornecer alertas de alta prioridade e quase em tempo real, ele permite que as organizações respondam rapidamente às ameaças, minimizando o impacto dos incidentes de segurança. As equipes de segurança podem usar os insights obtidos com o ASPM para realizar a análise da causa raiz e implementar ações corretivas de forma a evitar futuras ocorrências de ameaças semelhantes.

Além disso, o ASPM apoia os esforços de conformidade, garantindo que os aplicativos cumpram as normas e os padrões do setor. Ele simplifica o processo de produção e verificação de relatórios de conformidade, economizando tempo e recursos. As organizações podem aproveitar o ASPM para demonstrar seu compromisso com a segurança e a conformidade às partes interessadas, incluindo clientes, parceiros e órgãos regulatórios.

ASPM: Valor do negócio

O ASPM oferece um valor comercial substancial para as organizações, que vai além de seus recursos técnicos. A implementação de uma solução ASPM pode afetar significativamente os resultados, a postura de risco e a eficiência operacional da organização.

Gerenciamento de riscos e tomada de decisões aprimorados

Ao fornecer uma visão abrangente do cenário de segurança de aplicativos de uma organização, o ASPM capacita os executivos a tomar decisões informadas e orientadas por dados. Os líderes têm acesso a insights em tempo real e análises de tendências, o que lhes permite alocar recursos de forma eficaz. A capacidade de quantificar e visualizar os riscos de segurança em termos comerciais permite que os executivos se comuniquem com mais precisão com os membros da diretoria e com as partes interessadas, justificando os gastos com segurança e demonstrando o retorno sobre o investimento.

Implementações aceleradas e resiliência de aplicativos

A análise baseada em risco da plataforma ASPM faz a correlação das descobertas, avalia seu impacto potencial e prioriza as vulnerabilidades com base na gravidade, na capacidade de exploração e no impacto nos negócios. Ao automatizar os processos de segurança e fornecer monitoramento em tempo real, o ASPM garante que os aplicativos permaneçam resistentes às ameaças emergentes. Esses recursos permitem que as organizações criem e mantenham aplicativos seguros e de alta qualidade, capazes de resistir às ameaças cibernéticas em evolução e minimizar o risco de violações ou falhas no sistema.

A ASPM apóia e acelera as iniciativas de transformação digital. Os executivos podem impulsionar com confiança a inovação e as iniciativas digitais, sabendo que as medidas de segurança estão acompanhando o ritmo dos avanços tecnológicos.

Preservação da reputação da marca e da confiança do cliente

Em uma época em que as violações de dados estão nas manchetes, uma postura confiável de segurança de aplicativos é uma vantagem competitiva. O ASPM permite que as organizações abordem proativamente as vulnerabilidades de segurança, reduzindo a probabilidade de incidentes de segurança de alto perfil. As organizações podem aproveitar essa postura de segurança aprimorada para criar a confiança do cliente, diferenciar seus produtos no mercado e, potencialmente, obter preços premium para serviços considerados mais seguros.

Eficiência operacional e redução de custos

O ASPM impulsiona a eficiência operacional em toda a organização, automatizando muitos aspectos do gerenciamento de segurança. A redução do esforço manual nas avaliações de segurança, no gerenciamento de vulnerabilidades e nos relatórios de conformidade se traduz em uma economia significativa de custos. Além disso, ao deslocar a segurança para a esquerda no processo de desenvolvimento, o ASPM ajuda a detectar e tratar as vulnerabilidades mais cedo, reduzindo drasticamente o custo da correção. Os executivos podem avaliar os benefícios de custo de longo prazo da prevenção de problemas de segurança, em vez de abordá-los de forma reativa.

Melhoria da colaboração e da cultura de segurança

O ASPM melhora a colaboração entre as equipes de segurança e desenvolvimento, integrando as verificações de segurança diretamente ao fluxo de trabalho de desenvolvimento. Os desenvolvedores recebem feedback contextual e em tempo hábil sobre possíveis problemas de segurança, o que lhes permite solucionar as vulnerabilidades no início do ciclo de desenvolvimento. A comunicação simplificada e a visibilidade compartilhada proporcionadas pelas plataformas ASPM minimizam os atrasos e reduzem a necessidade de retrabalho no final do processo de desenvolvimento. Como resultado, o atrito é reduzido e o lançamento de software seguro é acelerado.

A visibilidade das métricas e dos riscos de segurança incentiva a colaboração. Os executivos se beneficiam de um melhor alinhamento multifuncional, pois isso leva a uma maior resolução de problemas e a uma responsabilidade compartilhada pelos resultados de segurança.

Vantagem competitiva em fusões e aquisições

Durante as fusões e aquisições, uma solução ASPM bem implementada pode fornecer uma imagem confiável da postura de segurança da empresa adquirente e da empresa-alvo. As organizações obtêm insights valiosos sobre os possíveis riscos de segurança associados à aquisição, permitindo uma tomada de decisão mais informada e influenciando potencialmente as avaliações do negócio. Após a aquisição, o ASPM facilita a integração tranquila de novos aplicativos e sistemas à estrutura de segurança existente.

Agilidade na resposta às mudanças do mercado

O ASPM permite que as organizações se adaptem rapidamente às mudanças nas condições do mercado e às demandas dos clientes. Ao fornecer uma visão clara das implicações de segurança de novos aplicativos ou recursos, os executivos podem tomar decisões rápidas sobre lançamentos de produtos ou expansões de serviços. A capacidade de avaliar e mitigar os riscos de segurança em tempo real permite que as organizações aproveitem as oportunidades de mercado sem comprometer a segurança.

Atração e retenção de talentos

Um forte compromisso com a segurança de aplicativos, demonstrado por meio da implementação de soluções avançadas como o ASPM, pode ser um poderoso atrativo para os melhores talentos do setor de tecnologia. Os executivos podem aproveitar seu investimento em práticas de segurança de ponta como uma ferramenta de recrutamento, atraindo profissionais qualificados que valorizam o trabalho com tecnologias de ponta e práticas recomendadas.

Planejamento estratégico de longo prazo

A ASPM fornece aos executivos dados e tendências valiosos que informam o planejamento estratégico de longo prazo. Ao analisar os dados históricos de segurança e identificar padrões, os líderes podem prever as necessidades futuras de segurança, planejar investimentos em tecnologia e alinhar as estratégias de segurança com objetivos comerciais mais amplos. Os recursos preditivos das soluções ASPM avançadas permitem um planejamento de segurança proativo, em vez de reativo, garantindo que a organização permaneça à frente das ameaças emergentes e das mudanças tecnológicas.

Comparação do ASPM com outras tecnologias de segurança

Ao compreender as várias categorias e soluções de segurança, as organizações podem determinar melhor qual tecnologia se alinha às suas necessidades e estratégias de segurança.

ASPM Vs. AST

O gerenciamento da postura de segurança de aplicativos e os testes de segurança de aplicativos (AST) desempenham funções diferentes, mas complementares, na segurança de aplicativos. As ferramentas AST, como teste de segurança de aplicativos estáticos (SAST), teste de segurança de aplicativos dinâmicos (DAST) e análise de composição de software (SCA), concentram-se na varredura de aplicativos para identificar vulnerabilidades em vários estágios do ciclo de vida de desenvolvimento de software. Essas ferramentas geram inúmeras descobertas, incluindo falsos positivos e duplicatas, que podem sobrecarregar as equipes de desenvolvimento e segurança.

O ASPM aborda essas limitações agregando e analisando os resultados de várias ferramentas AST. Ele destila a grande quantidade de alertas nos problemas mais críticos, permitindo que os desenvolvedores se concentrem nos verdadeiros positivos que afetam significativamente o risco. O ASPM oferece uma visão holística da segurança de aplicativos, permitindo melhor priorização e gerenciamento de vulnerabilidades em todo o ciclo de vida do aplicativo.

Artigo relacionado: Infraestrutura como segurança de código e AppSec: DevSecOps simplificado, do aplicativo à infraestrutura

ASPM vs. ASOC

A orquestração e a correlação de segurança de aplicativos (ASOC) e o ASPM compartilham algumas semelhanças, mas o ASPM amplia os recursos do ASOC. As soluções ASOC se concentram na orquestração dos processos de teste de segurança e na consolidação dos resultados das varreduras para correlacionar as descobertas e priorizar os esforços de correção. Eles ajudam a simplificar o gerenciamento das atividades de teste de segurança e aumentam a eficiência do gerenciamento de vulnerabilidades.

O ASPM se baseia no ASOC, incorporando práticas de DevSecOps e fornecendo visibilidade abrangente da segurança de aplicativos. Ele enfatiza uma abordagem baseada em riscos, permitindo que as organizações priorizem as vulnerabilidades com base em seu impacto potencial. O ASPM pode ser visto como uma evolução do ASOC, oferecendo uma abordagem mais integrada e holística para o gerenciamento da segurança de aplicativos.

ASPM vs. CSPM

O gerenciamento da postura de segurança em nuvem (CSPM) e o ASPM têm como alvo diferentes camadas da pilha de TI. O CSPM concentra-se na segurança da infraestrutura de nuvem, detectando e atenuando configurações incorretas e riscos em ambientes de nuvem. Ele fornece observabilidade aos recursos da nuvem, garantindo que a infraestrutura siga as práticas recomendadas de segurança e os requisitos de conformidade.

Em contrapartida, o ASPM gerencia a postura de segurança dos aplicativos, desde o design até a produção. Ele agrega as descobertas das ferramentas AST para oferecer visibilidade e priorização baseada em riscos das vulnerabilidades dos aplicativos. Enquanto o CSPM garante a segurança do ambiente de nuvem, o ASPM garante a segurança dos aplicativos executados nesse ambiente.

ASPM vs. CNAPP

As plataformas de proteção de aplicativos nativos da nuvem (CNAPP) e o ASPM visam aprimorar a segurança dos aplicativos, mas se concentram em aspectos diferentes. O CNAPP foi projetado para proteger aplicativos nativos da nuvem, integrando vários recursos de segurança, como varredura de contêineres, gerenciamento de postura de segurança na nuvem, infraestrutura como varredura de código e proteção de tempo de execução. Ele fornece controles de segurança especializados adaptados aos requisitos exclusivos dos ambientes nativos da nuvem.

O ASPM concentra-se no gerenciamento da postura geral de segurança dos aplicativos, independentemente do ambiente de implantação. Ele consolida as descobertas de segurança de várias ferramentas de varredura e fornece priorização baseada em risco e fluxos de trabalho automatizados para gerenciar vulnerabilidades em todo o ciclo de vida do aplicativo. Enquanto o CNAPP é feito sob medida para aplicativos nativos da nuvem, o ASPM oferece uma abordagem mais ampla que pode ser aplicada a aplicativos em diversos ambientes.

ASPM vs. CASB

Enquanto o ASPM protege os aplicativos, o corretor de segurança de acesso à nuvem (CASB) concentra-se em proteger as interações entre os usuários e os serviços em nuvem. O ASPM fornece insights profundos sobre as vulnerabilidades dos aplicativos e ajuda a priorizar os esforços de correção, enquanto o CASB aborda a visibilidade e o controle do uso da nuvem. Eles oferecem recursos como, proteção contra ameaças e monitoramento de conformidade para garantir que os dados que se deslocam de e para os serviços em nuvem estejam seguros e em conformidade.

Juntos, o ASPM e o CASB fornecem uma estrutura de segurança abrangente, abordando a segurança no nível do aplicativo e as interações do serviço em nuvem.

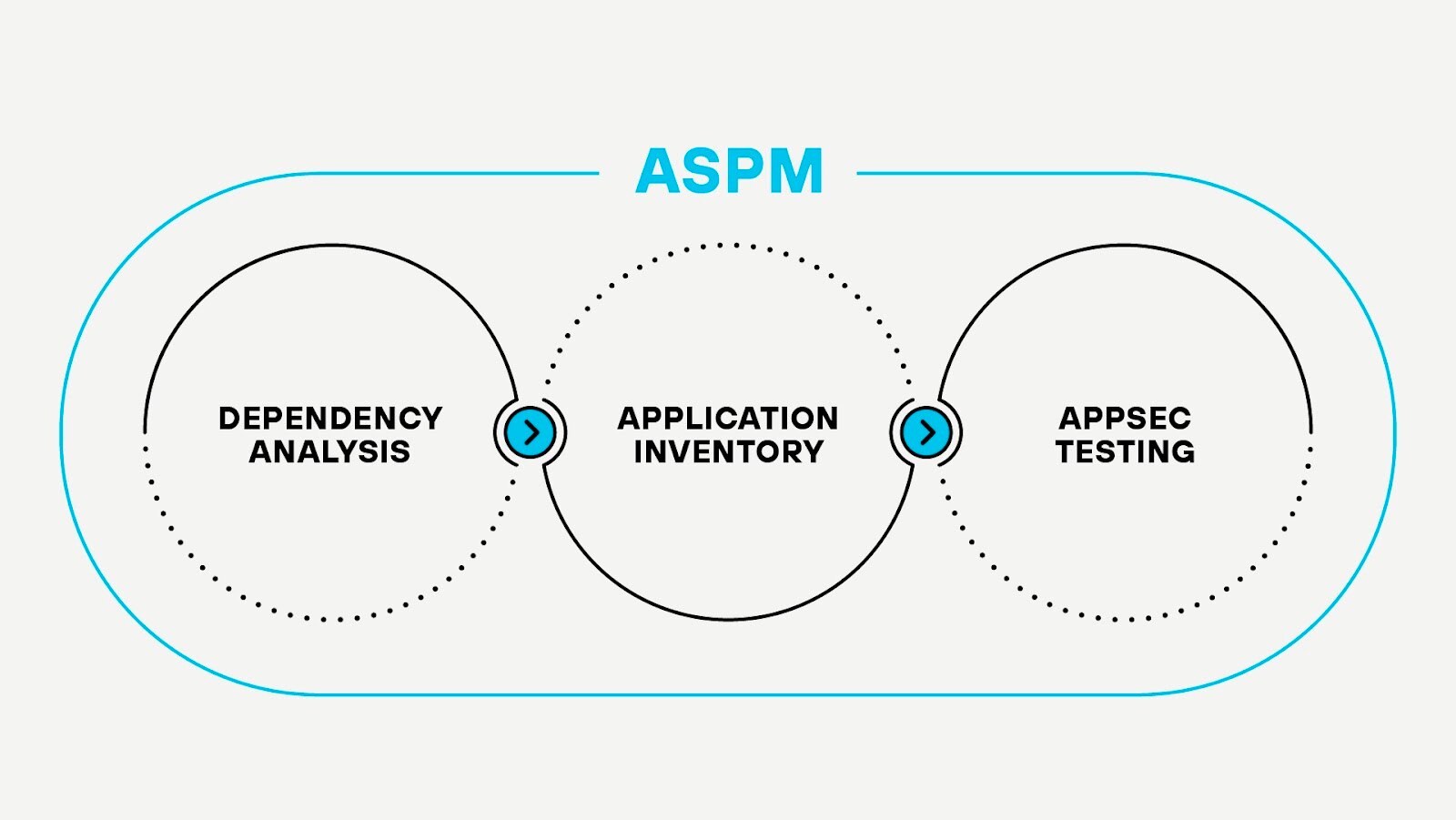

Como funciona o ASPM

O ASPM desempenha várias funções críticas para aumentar a gravidade dos aplicativos.

Inventário atualizado

O ASPM cataloga e mantém automaticamente um inventário abrangente dos aplicativos de uma organização e suas dependências, incluindo biblioteca, arquivo de configuração, microsserviços, APIs, bancos de dados, serviços de terceiros e variáveis de ambiente no ecossistema de software da organização. As equipes obtêm uma compreensão clara da arquitetura e dos possíveis riscos de segurança por meio do gerenciamento contínuo e dinâmico do inventário. Com a indexação e o embasamento de todos os elementos, o ASPM oferece uma base confiável para a análise de riscos e insights sobre a postura de segurança.

Priorização de vulnerabilidades

Os insights contextuais dinâmicos do ASPM correlacionam as descobertas de segurança das ferramentas de teste de segurança de aplicativos (AST), repositórios de código, metadados estáticos e ambientes de tempo de execução. A centralização oferece uma visão abrangente dos riscos em toda a organização, equipando as equipes para fazer a triagem e corrigir as descobertas individuais de forma eficiente e eficaz.

Além disso, o ASPM avalia e prioriza os riscos, inclusive os riscos comerciais associados às vulnerabilidades dos aplicativos. As pontuações de risco, atribuídas com base no possível impacto nos negócios, permitem que as organizações se concentrem em resolver primeiro os problemas de segurança mais críticos. Uma abordagem baseada em riscos garante a alocação eficiente de recursos para mitigar as ameaças mais significativas.

Artigo relacionado: Teatro de segurança: Quem se importa com suas descobertas de AppSec?

Dados da Intel

Dados confidenciais, como informações de identificação pessoal (PII), informações de saúde protegidas (PHI) e informações de cartão de pagamento (PCI), são identificados e mapeados nos aplicativos pelo ASPM. As equipes podem avaliar os riscos com base no tipo de dados que podem ser expostos, garantindo a conformidade com os regulamentos de proteção de dados . Entender os fluxos de dados entre aplicativos e sistemas ajuda a evitar vazamento de dados e acesso não autorizado.

Conscientização sobre deriva

Ao estabelecer uma linha de base para a arquitetura do aplicativo e implementar o controle de versão, o ASPM gerencia o desvio de forma eficaz. Ele detecta alterações não autorizadas ou inesperadas no código ou na configuração do aplicativo que podem introduzir novos riscos à segurança. O monitoramento de desvios garante que os aplicativos permaneçam seguros ao longo do tempo e que os desvios da linha de base sejam prontamente resolvidos.

Aplicação de políticas

As políticas de segurança em todo o ciclo de vida de desenvolvimento de software (SDLC) são aplicadas pelo ASPM. Ao automatizar as verificações de políticas e fornecer visibilidade do status da conformidade, ele garante que os aplicativos cumpram os padrões de segurança interna e os requisitos regulatórios. Com esse recurso, fica mais fácil manter práticas de segurança consistentes e evitar penalidades por não conformidade.

Automação

Muitos aspectos das revisões e testes de segurança tradicionais são automatizados pelo ASPM, reduzindo a carga sobre as equipes de segurança e desenvolvimento. O monitoramento automatizado, a detecção de vulnerabilidades, a pontuação de riscos e a aplicação de políticas simplificam os processos, liberando as equipes para se concentrarem em tarefas estratégicas. O monitoramento contínuo e os fluxos de trabalho de correção automatizados, em particular, garantem que os controles de segurança permaneçam eficazes e atualizados.

Implantação e escala fáceis

As soluções ASPM são projetadas para facilitar a implantação e a escala entre equipes e ambientes de desenvolvimento. A integração perfeita com pipelines e ferramentas de DevSecOps existentes permite que as organizações ampliem seus esforços de gerenciamento da postura de segurança à medida que crescem. As práticas de segurança acompanham o ritmo do rápido desenvolvimento e implantação de aplicativos, graças a essa escalabilidade.

Casos de uso do ASPM

O gerenciamento da postura de segurança de aplicativos atende a várias necessidades críticas da segurança moderna de aplicativos.

Observabilidade do aplicativo

As organizações obtêm visibilidade abrangente de seu ecossistema de aplicativos por meio da agregação de dados do ASPM de várias ferramentas de segurança em uma única interface. As equipes de segurança podem rastrear facilmente a postura de segurança de cada aplicativo, garantindo que nenhum componente seja negligenciado.

Descoberta de API

O ASPM oferece suporte à segurança de API, ajudando as organizações a manter um inventário de fonte única de verdade de APIs internas, externas e de terceiros, incluindo APIs conhecidas e desconhecidas. A obtenção de visibilidade abrangente do cenário de APIs fornece às equipes de segurança informações vitais sobre a finalidade de cada API, as práticas de manipulação de dados, o nível de exposição e a importância para as operações comerciais. Além disso, a natureza continuamente contínua da descoberta de API do ASPM permite que as organizações acompanhem a evolução dos ambientes de aplicativos. À medida que novas APIs são desenvolvidas ou as existentes são modificadas, o inventário é atualizado automaticamente, garantindo que as equipes de segurança tenham sempre uma visão atual e precisa do cenário de APIs.

Conformidade e relatórios

O cumprimento dos requisitos de conformidade regulatória com normas como GDPR, HIPAAe CCPA fica mais fácil com a aplicação automatizada de políticas e a geração detalhada de relatórios de auditoria do ASPM. A visibilidade do status da conformidade e a demonstração da adesão às práticas recomendadas de segurança são fornecidas por meio desses relatórios. A conformidade contínua é garantida por meio de verificações automatizadas, reduzindo o risco de penalidades por não conformidade.

Resposta e correção de incidentes

A resposta e a correção simplificadas de incidentes são obtidas por meio de insights acionáveis e orientações sobre a atenuação de vulnerabilidades. A automação de fluxos de trabalho, como a criação e o escalonamento de tíquetes, permite que as equipes de segurança respondam a incidentes com mais eficiência. Consequentemente, a interrupção é minimizada e o tempo médio de resolução (MTTR) é reduzido, garantindo a resolução imediata das vulnerabilidades.

Recuperação de desastres

Em cenários de recuperação de desastres, ter uma linha de base precisa e atualizada é fundamental para restaurar os sistemas ao seu último estado bom conhecido. A percepção do desvio garante que todos os desvios da linha de base sejam identificados e corrigidos, permitindo um processo de recuperação mais confiável e eficiente. Essa função ASPM minimiza o tempo de inatividade e garante que os sistemas restaurados estejam seguros e em conformidade.

Principais considerações ao escolher uma solução ASPM

Ao selecionar uma solução ASPM, as organizações devem considerar vários fatores mais amplos além das funcionalidades principais. Essas considerações ajudarão a garantir que a solução escolhida se alinhe às necessidades específicas, aos recursos e às metas de longo prazo da organização.

Reputação e suporte do fornecedor

As organizações devem pesquisar os possíveis fornecedores de ASPM, avaliando seu histórico, reputação no setor e níveis de satisfação do cliente. A longevidade de um fornecedor no mercado, a estabilidade financeira e o compromisso com o desenvolvimento contínuo de produtos são indicadores cruciais de confiabilidade. Um suporte robusto ao cliente, incluindo serviços de helpdesk responsivos, documentação abrangente e sessões de treinamento regulares, pode afetar significativamente a implementação bem-sucedida e o uso contínuo da solução ASPM.

Custo total de propriedade

Embora o preço inicial seja importante, as organizações devem considerar o custo total de propriedade ao longo do tempo. Os fatores a serem avaliados incluem modelos de licenciamento (por usuário, por aplicativo ou para toda a empresa), possíveis requisitos de hardware, custos de manutenção contínua e qualquer necessidade de treinamento da equipe ou de pessoal adicional. Os custos ocultos, como os associados a integrações ou personalizações, também devem ser levados em conta no processo de tomada de decisão.

Capacidades de integração

Uma solução ASPM eficaz deve se integrar perfeitamente às ferramentas de desenvolvimento e segurança existentes. Procure uma plataforma que possa se conectar a várias ferramentas de teste de AppSec, ferramentas de desenvolvedor e rastreadores de problemas, ou uma plataforma integrada a um CNAPP de serviço completo. A capacidade de extrair dados dos ambientes de desenvolvimento, implantação e operações é fundamental para a segurança dos aplicativos.

Personalização e flexibilidade

Cada organização tem necessidades de segurança e fluxos de trabalho exclusivos. Uma solução ASPM ideal deve oferecer um alto grau de personalização para se adaptar a requisitos organizacionais específicos. A capacidade de personalizar painéis, relatórios e modelos de pontuação de risco permite um melhor alinhamento com os processos existentes e insights mais significativos para as partes interessadas em vários níveis da organização.

Conformidade e alinhamento regulatório

Para muitas organizações, especialmente aquelas em setores altamente regulamentados, a conformidade com padrões e regulamentos específicos é fundamental. A solução ASPM escolhida não deve apenas suportar os requisitos de conformidade atuais, mas também demonstrar agilidade na adaptação aos cenários regulatórios em evolução. Os recursos integrados de relatórios de conformidade e a capacidade de mapear os controles de segurança para várias estruturas regulatórias podem simplificar significativamente os processos de auditoria.

Experiência e adoção do usuário

A eficácia de uma solução ASPM depende de sua adoção em toda a organização. Uma interface amigável, uma navegação intuitiva e insights claros e acionáveis podem incentivar o uso mais amplo entre as equipes de desenvolvimento, segurança e operações. As soluções que oferecem acesso baseado em funções e visualizações personalizáveis atendem às diversas necessidades de diferentes partes interessadas, desde desenvolvedores até executivos de nível C.

Ecossistema de integração

Embora as integrações essenciais sejam uma prioridade, as organizações também devem considerar a amplitude e a profundidade do ecossistema de integração da solução ASPM. Uma ampla gama de integrações pré-construídas com ferramentas populares de desenvolvimento, plataformas de nuvem e soluções de segurança pode reduzir o tempo e os custos de implementação. Além disso, APIs e webhooks robustos permitem integrações personalizadas, possibilitando que as organizações conectem a solução ASPM com ferramentas proprietárias ou de nicho em sua pilha de tecnologia.

Escalabilidade e desempenho

À medida que as organizações crescem e seus portfólios de aplicativos se expandem, a solução ASPM escolhida deve ser capaz de ser dimensionada adequadamente sem degradação significativa do desempenho. Avaliar a capacidade da solução de lidar com volumes de dados cada vez maiores, suportar um número crescente de usuários e manter a capacidade de resposta sob carga é crucial para o sucesso a longo prazo.

Aprendizado de máquina e recursos preditivos

As soluções ASPM avançadas utilizam algoritmos de aprendizado de máquina para aprimorar a detecção de ameaças, priorizar riscos e fornecer insights preditivos. As organizações devem avaliar a maturidade e a eficácia desses recursos orientados por IA, pois eles podem melhorar significativamente a precisão das avaliações de risco e a eficiência das operações de segurança ao longo do tempo.

Considerações sobre o bloqueio do fornecedor

As organizações devem avaliar cuidadosamente o potencial de dependência do fornecedor ao escolher uma solução ASPM. A capacidade de exportar dados em formatos padrão, o uso de APIs abertas e a facilidade de migração para soluções alternativas são fatores importantes a serem considerados. Evitar a dependência excessiva de tecnologias ou formatos proprietários pode proporcionar flexibilidade e proteger os interesses da organização a longo prazo.

Roteiro futuro e inovação

Por fim, as organizações devem examinar o roteiro de produtos do fornecedor e seu compromisso com a inovação. Um provedor de ASPM com visão de futuro deve demonstrar planos para incorporar tecnologias emergentes, abordar desafios de segurança em evolução e melhorar continuamente sua solução. Atualizações regulares de recursos, uma visão clara do desenvolvimento futuro e a capacidade de resposta ao feedback do cliente são indicadores da dedicação do fornecedor à excelência do produto a longo prazo.

Ao ponderar cuidadosamente essas considerações mais amplas juntamente com as funcionalidades principais, as organizações podem tomar uma decisão mais informada ao selecionar uma solução ASPM que não apenas atenda às suas necessidades atuais, mas também apoie seus objetivos comerciais e de segurança de longo prazo.

FAQs da ASPM

O SAST envolve a análise do código-fonte, bytecode ou código binário em busca de vulnerabilidades de segurança sem executar o programa. Ele identifica falhas como injeção de SQL, script entre sites (XSS) e estouro de buffer examinando a base de código. As ferramentas SAST se integram ao ambiente de desenvolvimento, fornecendo feedback em tempo real aos desenvolvedores e permitindo que eles corrijam os problemas no início do ciclo de vida do desenvolvimento. Normalmente, eles empregam correspondência de padrões, análise de fluxo de dados e análise de fluxo de controle para identificar vulnerabilidades.

As ferramentas SAST avançadas podem lidar com bases de código complexas e oferecer suporte a várias linguagens e estruturas de programação. Ao oferecer insights detalhados sobre a estrutura do código e as possíveis falhas de segurança, o SAST ajuda as organizações a aplicar práticas de codificação seguras, reduzir a superfície de ataque e garantir a conformidade com os padrões e as normas do setor.

O DAST se concentra na identificação de vulnerabilidades de segurança em aplicativos em execução. Diferentemente da análise estática, o DAST testa os aplicativos em seu estado operacional, interagindo com eles por meio do front-end para simular cenários de ataque do mundo real.

O DAST captura problemas de tempo de execução, como falhas de autenticação, vulnerabilidades de injeção e configurações incorretas que a análise estática pode deixar passar. As ferramentas DAST normalmente empregam scanners automatizados que sondam os aplicativos em busca de pontos fracos, capturando solicitações e respostas HTTP para análise.

A autoproteção de aplicativos em tempo de execução (RASP) protege os aplicativos por meio da detecção e da atenuação de ameaças em tempo real durante a execução. Integrado ao aplicativo ou ao seu ambiente de tempo de execução, o RASP monitora e analisa o comportamento e o contexto do aplicativo para identificar atividades mal-intencionadas. Quando uma ameaça é detectada, o RASP pode tomar medidas imediatas, como bloquear a execução, alertar as equipes de segurança ou registrar o incidente para análise posterior.

Diferentemente das defesas de perímetro tradicionais, o RASP oferece proteção granular e com reconhecimento de contexto que se adapta ao estado e ao ambiente do aplicativo. Ele pode impedir ataques sofisticados, como explorações de dia zero e ameaças persistentes avançadas (APTs), compreendendo a lógica e o fluxo do aplicativo.

Aanálise de composição de software identifica e gerencia componentes de código aberto na base de código de um aplicativo. As ferramentas SCA examinam o código para detectar bibliotecas e dependências de terceiros, avaliando-as quanto a vulnerabilidades conhecidas, problemas de licenciamento e conformidade com as políticas organizacionais. Eles fornecem relatórios detalhados sobre riscos de segurança, controle de versão e recomendações de correção, permitindo que os desenvolvedores resolvam os problemas imediatamente.

As soluções avançadas de SCA se integram aos pipelines de CI/CD, oferecendo insights em tempo real e alertas automatizados quando novas vulnerabilidades são descobertas. Ao manter um inventário atualizado de componentes de código aberto, as organizações podem reduzir os riscos associados a bibliotecas desatualizadas ou sem patches. O SCA também oferece suporte à conformidade legal e regulatória, garantindo que os componentes de software cumpram os requisitos de licenciamento. Mudar para a esquerda em uma abordagem proativa de gerenciamento de software de código aberto aumenta significativamente a segurança dos aplicativos.

Aintegração da inteligência de ameaças envolve a incorporação de dados de ameaças externas e internas nas operações de segurança de uma organização. Ele fornece percepções práticas sobre ameaças emergentes, táticas de invasores e possíveis vulnerabilidades. As equipes de segurança usam esses dados para melhorar as estratégias de detecção, resposta e mitigação.

As plataformas avançadas de inteligência de ameaças agregam, normalizam e analisam dados de várias fontes, incluindo feeds de código aberto, provedores comerciais e pesquisas proprietárias. Eles usam aprendizado de máquina e algoritmos analíticos para identificar padrões, correlacionar indicadores de comprometimento (IOCs) e prever possíveis vetores de ataque.

Ao integrar a inteligência de ameaças aos sistemas SIEM, firewalls e soluções de proteção de endpoints, as organizações podem se defender proativamente contra ameaças sofisticadas e melhorar a consciência situacional geral, aprimorando significativamente a postura de segurança.

A orquestração, automação e resposta de segurança (SOAR) simplifica e automatiza as operações de segurança, aprimorando os recursos de resposta a incidentes. Ele integra ferramentas e sistemas de segurança diferentes, permitindo o compartilhamento contínuo de dados e ações coordenadas.

As plataformas SOAR automatizam tarefas repetitivas, como triagem de alertas, investigação de incidentes e busca de ameaças, liberando os analistas de segurança para se concentrarem em problemas complexos. Eles usam playbooks - fluxos de trabalho predefinidos - para padronizar os procedimentos de resposta, garantindo um tratamento consistente e eficiente dos incidentes.

Asegurança de microsserviços se concentra na proteção de aplicativos criados usando uma arquitetura de microsserviços, em que as funcionalidades são divididas em serviços de acoplamento frouxo e implantados de forma independente. Cada microsserviço se comunica por meio de protocolos de rede, o que os torna suscetíveis a vários vetores de ataque.

As medidas de segurança incluem TLS mútuo para criptografia de serviço a serviço, mecanismos de autenticação e autorização e API gateways para gerenciamento de tráfego. A implementação de políticas de segurança na camada de malha de serviço fornece controle granular sobre a comunicação e o acesso.

Os microsserviços também exigem registro e monitoramento para detecção de anomalias e resposta a incidentes. Acontainerização, comumente usada em microsserviços, acrescenta uma camada adicional de requisitos de segurança, incluindo varredura de imagens e proteção de tempo de execução. A segurança eficaz dos microsserviços garante que cada componente mantenha sua integridade e, ao mesmo tempo, contribua para a resiliência geral do aplicativo.

Asegurança do contêiner envolve a proteção de ambientes em contêineres durante todo o seu ciclo de vida, desde o desenvolvimento até a implantação e o tempo de execução. Os contêineres encapsulam aplicativos e suas dependências, tornando-os portáteis, mas também introduzindo desafios de segurança exclusivos. As principais práticas incluem a varredura de imagens para detectar vulnerabilidades e configurações incorretas antes da implantação.

Asegurança do contêiner envolve o monitoramento do comportamento do contêiner em busca de anomalias, como conexões de rede não autorizadas ou alterações no sistema de arquivos. A implementação de princípios de privilégio mínimo e a aplicação da segmentação da rede podem reduzir os riscos. Orquestradores como o Kubernetes exigem configurações seguras e controle de acesso baseado em função para gerenciar clusters de contêineres de forma eficaz. Além disso, é fundamental manter um registro atualizado de imagens confiáveis e aproveitar os mecanismos automatizados de aplicação de patches.

A segurança de API concentra-se na proteção das APIs (Interfaces de Programação de Aplicativos) contra ameaças e vulnerabilidades. As APIs expõem as funcionalidades e os dados do aplicativo a consumidores externos e internos, o que as torna os principais alvos de ataques como injeção, acesso não autorizado e violações de dados.

As medidas de segurança incluem a implementação de mecanismos sólidos de autenticação e autorização, como os tokens OAuth e JWT, para garantir que somente usuários legítimos acessem as APIs. A validação de entrada e a limitação de taxa evitam abusos e ataques de injeção. Os gateways de API atuam como intermediários, fornecendo camadas adicionais de segurança, incluindo monitoramento de tráfego, limitação e detecção de ameaças. A criptografia garante a confidencialidade dos dados durante a transmissão. Avaliações regulares de segurança, incluindo testes de penetração e revisões de código, ajudam a identificar e atenuar as vulnerabilidades.

Aarquitetura zero trust é um modelo de segurança que não assume nenhuma confiança implícita para nenhum usuário ou dispositivo interno ou externo ao perímetro da rede. Exige verificação contínua de identidades e controles de acesso rigorosos com base no princípio do menor privilégio. Os principais componentes incluem autenticação multifator (MFA), microsegmentaçãoe criptografia de ponta a ponta.

A microssegmentação isola os recursos da rede, limitando o movimento lateral no caso de uma violação. Os sistemas de gerenciamento de identidade e acesso (IAM) aplicam políticas de acesso granular, garantindo que os usuários e os dispositivos tenham as permissões mínimas necessárias. O monitoramento contínuo e a análise comportamental detectam anomalias e possíveis ameaças em tempo real. A arquitetura zero trust reduz a superfície de ataque e aprimora a postura de segurança de uma organização ao impor controles rigorosos de verificação e acesso a todas as interações dentro da rede.

Asegurança de CI/CD concentra-se na integração de práticas de segurança nos pipelines de CI/CD para garantir o fornecimento seguro de software. Envolve verificações de segurança automatizadas em vários estágios, desde a confirmação do código até a implantação.

- Ferramentas de análise estática e dinâmica examinam o código em busca de vulnerabilidades durante o processo de compilação, fornecendo feedback imediato aos desenvolvedores. A análise de composição de software identifica riscos em dependências de código aberto.

- As ferramentas de gerenciamento de segredos garantem que as informações confidenciais, como chaves de API e senhas, sejam armazenadas e acessadas com segurança.

- Asegurança do contêiner e a segurança da infraestrutura como código garantem que os ambientes de implantação estejam livres de vulnerabilidades e configurações incorretas.

A implementação dessas medidas de segurança no pipelines de CI/CD permite que as organizações identifiquem e corrijam os problemas com antecedência, garantindo que somente o código seguro chegue à produção.

As soluções de gerenciamento de informações e eventos de segurança (SIEM) agregam e analisam dados de segurança de várias fontes para fornecer percepções em tempo real e detecção de ameaças. Eles coletam logs e eventos de dispositivos de rede, servidores, aplicativos e outras ferramentas de segurança, normalizando os dados para análise.

Os sistemas SIEM avançados empregam regras de correlação e algoritmos de aprendizado de máquina para identificar padrões suspeitos e anomalias. Eles geram alertas para possíveis incidentes de segurança, priorizando-os com base no risco e no impacto. A integração com feeds de inteligência de ameaças aprimora o contexto das ameaças detectadas, permitindo detecção e resposta mais precisas. As plataformas SIEM também oferecem suporte a relatórios de conformidade, fornecendo trilhas de auditoria e registros detalhados. Ao centralizar e analisar os dados de segurança, o SIEM ajuda as organizações a detectar, investigar e responder a incidentes de segurança com mais eficiência.

A análise comportamental concentra-se no monitoramento e na análise do comportamento do usuário e da entidade para detectar anomalias indicativas de ameaças à segurança. Ele emprega algoritmos de aprendizado de máquina para estabelecer uma linha de base de padrões de comportamento normais para usuários, dispositivos e aplicativos. Os desvios dessas linhas de base, como tempos de login incomuns, acesso anormal a dados ou atividade inesperada na rede, acionam alertas.

A análise comportamental pode identificar ameaças internas, contas comprometidas e ameaças persistentes avançadas (APTs) que os métodos tradicionais baseados em assinaturas podem não identificar. A integração com os sistemas SIEM e SOAR aprimora os recursos gerais de detecção e resposta a ameaças. Ao aprender continuamente e adaptar-se aos comportamentos em evolução, a análise comportamental fornece uma abordagem dinâmica e proativa para identificar e mitigar os riscos de segurança em tempo real.

As ameaças persistentes avançadas (APTs) são ataques cibernéticos sofisticados e direcionados, realizados por adversários bem financiados, geralmente estados-nação ou grupos do crime organizado. As APTs visam obter e manter o acesso não autorizado a uma rede por um longo período, exfiltrando dados confidenciais ou interrompendo as operações. Eles empregam vários vetores de ataque, incluindo phishing, explorações de dia zero e engenharia social, para se infiltrar no alvo. Uma vez internos, os atacantes usam técnicas de movimento lateral para navegar na rede, muitas vezes aproveitando credenciais e ferramentas legítimas para evitar a detecção. Táticas avançadas de evasão, como malware polimórfico e comunicação criptografada, tornam as APTs particularmente difíceis de identificar e mitigar.

A defesa eficaz contra APTs exige uma abordagem de segurança em várias camadas, incluindo inteligência de ameaças, monitoramento contínuo, análise comportamental e recursos de resposta a incidentes.

A aplicação da política de segurança envolve a implementação e a manutenção de controles de segurança para garantir a conformidade com as políticas organizacionais e os requisitos regulatórios. Ele abrange controles de acesso, medidas de proteção de dados e configurações de segurança de rede.

Ferramentas como firewalls, sistemas de prevenção de intrusão (IPS) e plataformas de proteção de endpoints (EPP) aplicam essas políticas em vários níveis. As verificações e auditorias automatizadas de conformidade validam a adesão às políticas estabelecidas, gerando relatórios para as equipes de segurança e os auditores. O controle de acesso baseado em função (RBAC) restringe o acesso com base nas funções do usuário, minimizando o risco de ações não autorizadas. O monitoramento contínuo e os alertas em tempo real permitem a rápida identificação e correção de violações de políticas.

As métricas de segurança de aplicativos quantificam a eficácia das medidas de segurança e fornecem insights sobre a postura geral de segurança dos aplicativos. As principais métricas incluem o número de vulnerabilidades detectadas, o tempo médio de correção (MTTR) e a porcentagem de aplicativos aprovados nos testes de segurança. As métricas também rastreiam a frequência e a gravidade dos incidentes de segurança, a cobertura do código por ferramentas de teste de segurança e a conformidade com as políticas de segurança.

As métricas avançadas podem envolver a taxa de falsos positivos e negativos nas varreduras de segurança e o impacto dos problemas de segurança nas operações comerciais. Os painéis e relatórios visualizam essas métricas, permitindo que as equipes de segurança identifiquem tendências, priorizem os esforços de correção e demonstrem melhorias ao longo do tempo.

As linhas de base de segurança estabelecem padrões mínimos de segurança para sistemas, aplicativos e redes. Eles definem as definições de configuração, os controles de acesso e as medidas de segurança necessárias para mitigar as ameaças comuns. As organizações usam linhas de base para garantir uma segurança consistente em todos os ativos, reduzindo o risco de vulnerabilidades devido a configurações incorretas. As linhas de base de segurança geralmente derivam de padrões do setor, como o CIS Benchmarks ou as diretrizes do NIST , e são adaptadas às necessidades específicas da organização. As verificações automatizadas de conformidade validam a adesão a essas linhas de base, gerando relatórios e alertas para desvios. As atualizações regulares das linhas de base acomodam novas ameaças e avanços tecnológicos.

A quantificação de riscos envolve a mensuração e a expressão dos riscos de segurança cibernética em termos numéricos para priorizar os esforços de mitigação. Ele avalia o impacto potencial e a probabilidade de várias ameaças, traduzindo-as em métricas financeiras ou operacionais. Técnicas como simulações de Monte Carlo, análise de árvore de falhas e redes bayesianas ajudam a modelar e avaliar os riscos. Ferramentas avançadas de quantificação de risco integram inteligência de ameaças, dados de vulnerabilidade e criticidade de ativos para fornecer um cenário de risco abrangente. Eles geram pontuações de risco e mapas de calor, auxiliando os tomadores de decisão na alocação de recursos e no planejamento estratégico. A quantificação contínua de riscos permite que as organizações monitorem as mudanças em seu perfil de risco em tempo real, adaptando suas defesas de acordo.

A automação da resposta a incidentes simplifica e acelera a detecção, a investigação e a correção de incidentes de segurança usando ferramentas e fluxos de trabalho automatizados. Ele se integra à infraestrutura de segurança existente, como as plataformas SIEM e SOAR, para orquestrar respostas em vários sistemas. Além disso:

- Os manuais automatizados executam ações predefinidas para incidentes comuns, incluindo o isolamento dos sistemas afetados, o bloqueio de endereços IP mal-intencionados e a notificação das partes interessadas relevantes.

- Os algoritmos de aprendizado de máquina aumentam a precisão da detecção, analisando padrões e prevendo possíveis ameaças.

- A correlação e o enriquecimento de dados em tempo real fornecem um contexto abrangente, permitindo uma tomada de decisão mais rápida.

- A automação da resposta a incidentes reduz o tempo de resposta, minimiza o erro humano e libera os analistas de segurança para se concentrarem em tarefas de alta prioridade.