-

- Década de 1960-1970: O surgimento da ARPANET e a necessidade de conectividade entre diferentes redes

- 1980s: TCP/IP e a introdução do público à Internet

- 1990s: A ascensão da Web e o surgimento das primeiras tecnologias de VPN

- 2000s: As VPNs evoluem junto com os desafios da segurança cibernética

- 2010s: Uma década de transformação digital

- 2019-atual: A resposta ao trabalho remoto e às limitações das VPNs

- Perguntas frequentes sobre o histórico da VPN

Qual é a história da VPN?

Tabela de conteúdo

A história da VPN está enraizada na evolução das tecnologias de comunicação on-line segura. Na década de 1960, a ARPANET foi pioneira no conceito de conectar computadores distantes. O desenvolvimento subsequente de protocolos como o TCP/IP na década de 1980 lançou as bases para a conectividade moderna da Internet. A partir da década de 1990, surgiram tecnologias VPN específicas para atender às crescentes preocupações com a segurança e a privacidade on-line.

Década de 1960-1970: O surgimento da ARPANET e a necessidade de conectividade entre diferentes redes

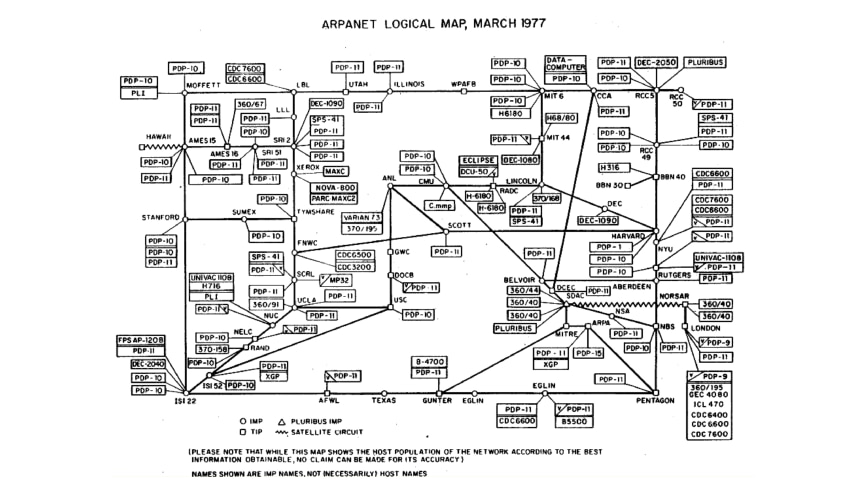

No final da década de 1960, a Advanced Research Projects Agency (ARPA) desenvolveu um método para conectar computadores distantes. Eles introduziram um sistema em 1969 que se baseava na comutação de pacotes, em que os pacotes de dados eram transferidos entre as máquinas. Esse sistema, conhecido como ARPANET, cresceu ao longo da década de 1970, conectando várias instituições educacionais e de pesquisa.

No entanto, a ARPANET tinha limitações. Ele operava com o protocolo de controle de rede (NCP), limitando as conexões a computadores dentro da mesma rede. O desafio era encontrar uma maneira de conectar dispositivos em redes variadas.

1980s: TCP/IP e a introdução do público à Internet

O uso da ARPANET cresceu notavelmente nos âmbitos governamental e educacional, o que levou a ARPA a encontrar maneiras de conectar redes variadas. Na década de 1980, eles adotaram oficialmente o Protocolo de Controle de Transmissão (TCP), também conhecido como Protocolo de Controle de Transmissão/Protocolo de Internet (TCP/IP). A nova abordagem passou do NCP para um sistema que permite diversas conexões de dispositivos, dando origem ao que hoje é chamado de Internet.

Os protocolos de Internet dominantes hoje em dia, IPv4 e IPv6, derivam dessa coleção de protocolos TCP/IP. Um IP contém dígitos exclusivos que identificam cada dispositivo on-line. O acesso a recursos on-line exigia o IP correto, mas lembrar sequências numéricas não era conveniente. Assim, em 1984, nasceu o Domain Name System (DNS), que mapeia nomes de domínio simples para endereços IP.

Após o estabelecimento do IP e do DNS, a Internet recebeu o público em geral. A primeira plataforma on-line surgiu em 1985, permitindo que os usuários entrassem em salas de bate-papo e participassem de comunidades digitais. Batizado de America Online (AOL), esse sistema dependia de conexão discada, em que os usuários discavam para seu provedor de serviços de Internet (ISP) para acessar a AOL.

A expansão das atividades on-line abriu caminho para os ISPs comerciais. Em 1989, o "The World", um dos primeiros ISPs comerciais, começou a oferecer conexões de Internet aos usuários por meio de conexão discada.

1990s: A ascensão da Web e o surgimento das primeiras tecnologias de VPN

No início da década de 1990, a introdução do HTTP permitiu o acesso a recursos on-line por meio de hiperlinks, o que levou ao surgimento da World Wide Web (WWW).

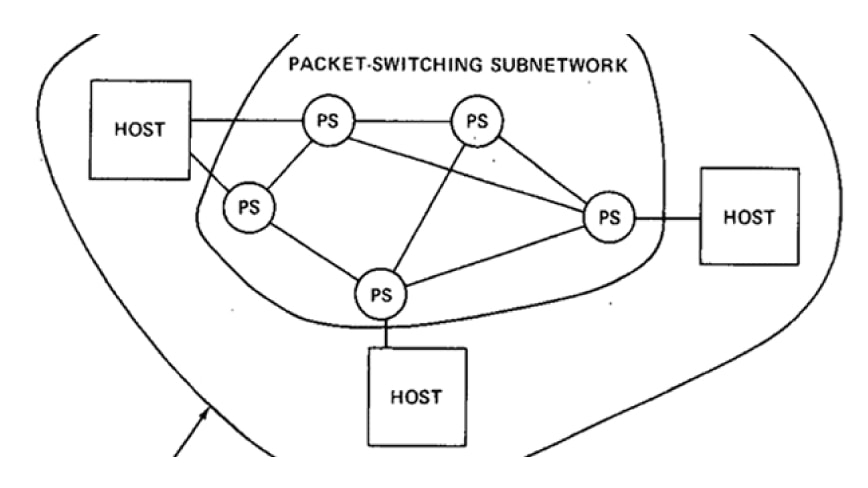

À medida que a esfera digital começou a se espalhar para além dos círculos acadêmicos, a capacidade de se comunicar on-line de forma segura e privada tornou-se uma preocupação crescente. Isso provocou o desenvolvimento da criptografia de camada IP, que pode ser vista como precursora das redes privadas virtuais (VPNs) atuais.

Alguns anos depois, a AT&T Bell Laboratories apresentou o Software IP Encryption Protocol (SwIPe), um esforço que demonstrou efetivamente o potencial da criptografia da camada IP. Essa inovação teve uma influência significativa no desenvolvimento do IPsec, um protocolo de criptografia que continua sendo amplamente utilizado atualmente.

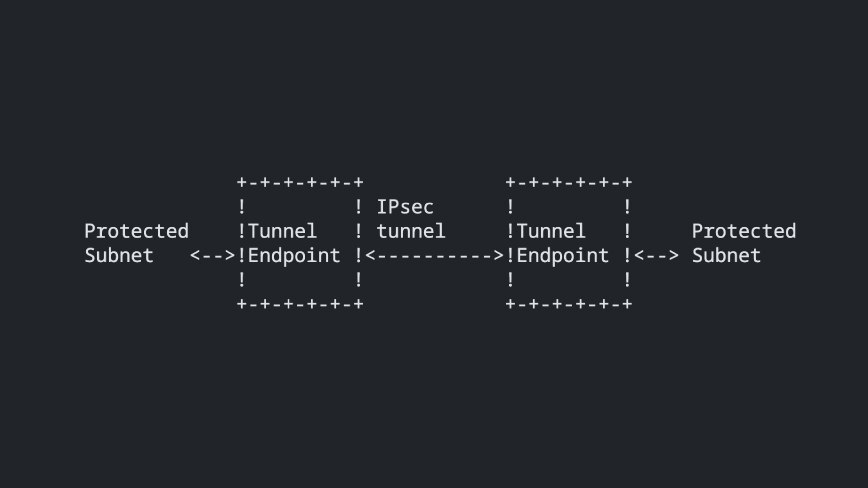

O IPsec, introduzido em meados da década de 1990, oferecia segurança de ponta a ponta na camada IP, autenticando e criptografando cada pacote IP no tráfego de dados. Notavelmente, o IPsec era compatível com o IPv4 e, posteriormente, foi incorporado como um componente central do IPv6. Essa tecnologia preparou o terreno para as metodologias modernas de VPN.

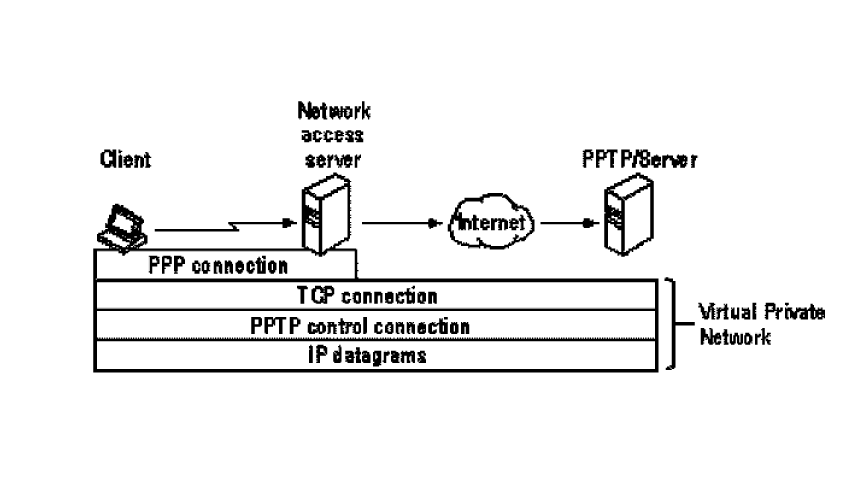

Na segunda metade da década, a Microsoft introduziu o Point-to-Point Tunneling Protocol (PPTP), geralmente creditado ao funcionário e engenheiro da Microsoft Gurdeep Singh-Pall. O PPTP foi um marco significativo na evolução da tecnologia VPN. Esse sistema encapsulou os pacotes PPP, criando um túnel de dados virtual para garantir uma transmissão de dados mais segura pela Web.

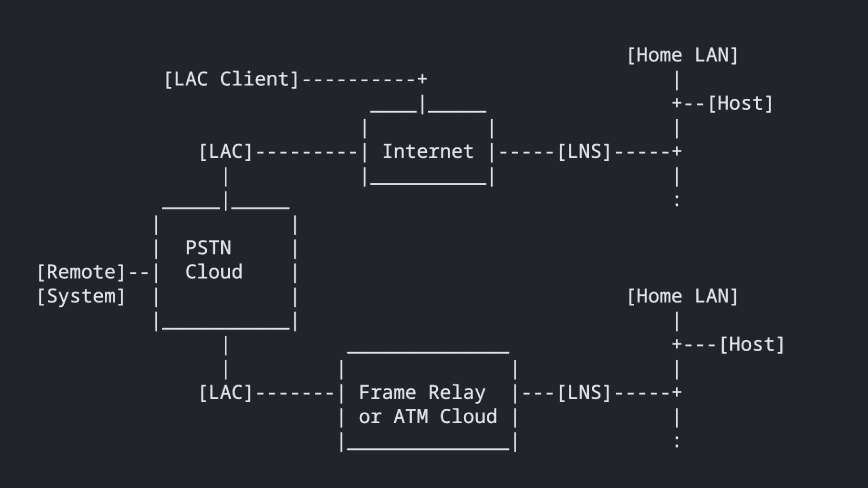

Em seguida, a Cisco apresentou o L2F, um protocolo que aborda as deficiências do PPTP, acomodando vários tipos de tráfego da Internet e introduzindo métodos de criptografia aprimorados.

Por fim, uma iniciativa colaborativa entre a Microsoft e a Cisco produziu o L2TP, que uniu os pontos fortes de ambos os protocolos de tunelamento, PPTP e L2F. Esse protocolo avançado simplificou a utilização da VPN e reforçou a segurança do tunelamento de dados em redes IP.

Leia mais:

2000s: As VPNs evoluem junto com os desafios da segurança cibernética

A década de 2000 marcou uma mudança significativa na segurança on-line. À medida que a Internet se tornou parte integrante da vida cotidiana e do trabalho, as ameaças e os desafios aumentaram. As VPNs surgiram como uma ferramenta vital para empresas e indivíduos, garantindo a privacidade e a segurança on-line em um mundo cada vez mais interconectado.

No início dos anos 2000, à medida que a adoção da Internet disparava, as empresas reconheceram o potencial de uma presença on-line e fizeram a transição para o mundo digital, criando sites, estabelecendo plataformas de comércio eletrônico e integrando sistemas de pagamento on-line.

Juntamente com essas oportunidades, o aumento dos crimes cibernéticos tornou-se mais pronunciado. As vulnerabilidades na tecnologia da Internet, que avança rapidamente, tornaram-se um alvo para agentes mal-intencionados. A natureza global da Internet apresentou desafios, pois os invasores podiam atingir vítimas em todo o mundo. As redes sociais, inadvertidamente, criaram plataformas para phishing e engenharia social.

À medida que as empresas se tornaram mais dependentes de operações on-line, houve uma necessidade urgente de proteger os dados. Inicialmente, as empresas se voltaram para as redes de longa distância (WAN) em busca de segurança, mas os altos custos as levaram a explorar as VPNs. Notavelmente, durante esse período, James Yonan desenvolveu o OpenVPN para uso pessoal. Esse protocolo de código aberto, juntamente com a VPN SSL, tornou-se uma solução importante para as empresas.

Em meados dos anos 2000, os usuários individuais tornaram-se mais conscientes da segurança on-line. As redes públicas, especialmente em cafés e aeroportos, se transformaram em campos de caça para os hackers. Consequentemente, a necessidade de ferramentas de privacidade on-line também aumentou entre os usuários individuais da Internet.

Em 2005, reconhecendo a necessidade de ferramentas de segurança fáceis de usar, surgiram as primeiras VPNs comerciais, simplificando os processos de configuração anteriormente complexos. A década terminou com a evolução das VPNs como ferramentas essenciais, o que levou a um aumento de provedores de serviços de VPN de terceiros e protocolos inovadores como IKEv2/IPsec e SSTP.

Leia mais:

2010s: Uma década de transformação digital

A década de 2010 marcou um crescimento significativo da Internet. Os avanços da TI levaram a uma rede on-line global que afeta o trabalho e o lazer. As ameaças cibernéticas aumentaram em gravidade e número.

A Internet das coisas permitiu que diversos dispositivos se conectassem on-line. Os assistentes inteligentes melhoraram a experiência do usuário. O setor de jogos introduziu os jogos multijogador on-line. O crescimento do varejo on-line fez com que os consumidores passassem a fazer compras pelo celular.

Serviços de streaming como o Netflix se expandiram, o que introduziu a concorrência entre as plataformas. Surgiram novas profissões on-line, que exigiam conexões confiáveis com a Internet. Os ISPs enfrentaram demandas por melhor velocidade e serviço.

À medida que mais atividades passaram a ser on-line, a necessidade de soluções de segurança robustas tornou-se Evident. As VPNs ganharam popularidade devido ao aumento das vulnerabilidades dos dados on-line. Os provedores de serviços de VPN responderam ampliando suas ofertas e introduzindo recursos como políticas de não registro (no-logs), kill switches e conexões multihop.

A concorrência da VPN levou a melhores velocidades de conexão e designs fáceis de usar. O WireGuard surgiu como um protocolo VPN notável no final da década de 2010, distinguindo-se por sua criptografia eficiente e adaptabilidade às mudanças na rede.

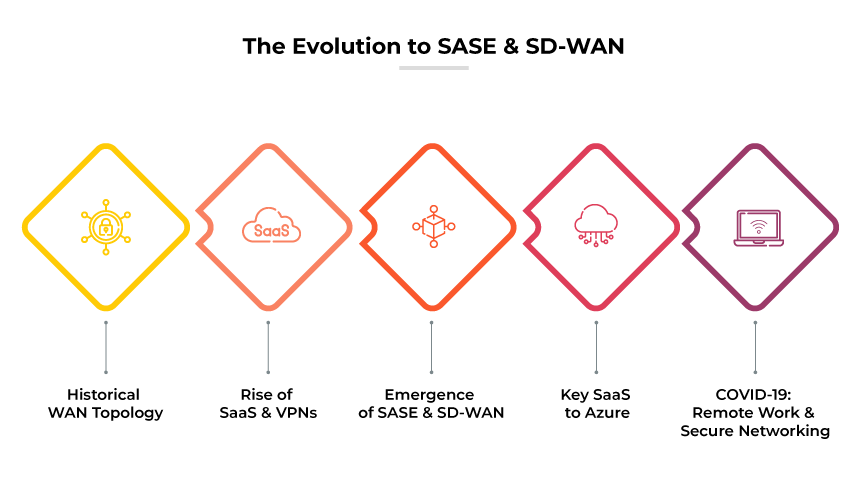

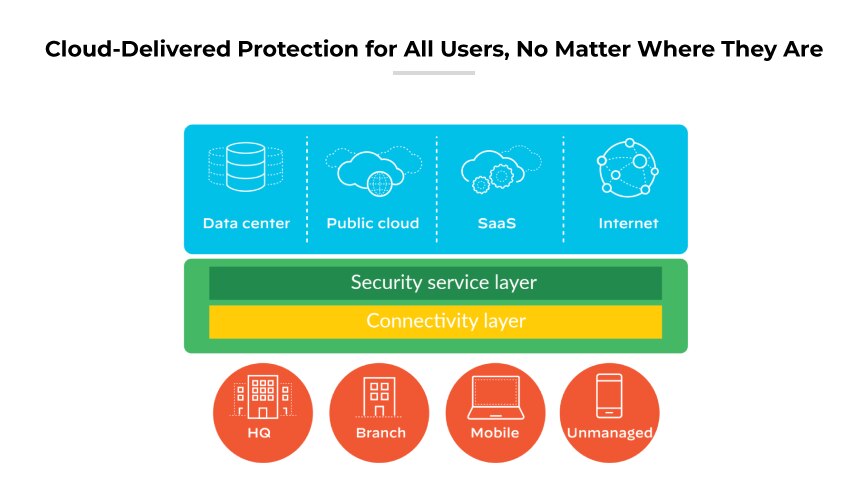

As empresas reconheceram a importância de uma rede segura. Soluções como SD-WAN e SASE ganharam destaque, atendendo aos requisitos de conexões de rede empresariais seguras e dimensionáveis.

Leitura adicional:O que é o WireGuard?

2019-atual: A resposta ao trabalho remoto e às limitações das VPNs

O surto de COVID-19 de 2020 intensificou a necessidade de atividades on-line seguras, enfatizando a importância das VPNs de acesso remoto. À medida que as organizações faziam a transição on-line, crescia a demanda por VPNs confiáveis. Os provedores de VPN de acesso remoto expandiram os recursos do servidor, adotaram a autenticação multifator e integraram a proteção contra malware.

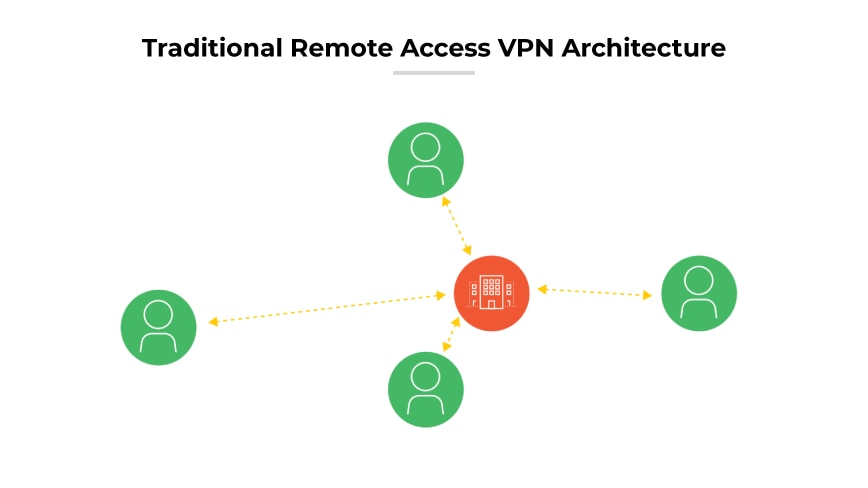

Hoje, o trabalho remoto persiste. Mas há um problema. Arquitetonicamente, a VPN de acesso remoto é uma arquitetura Hub-and-Spoke, com usuários sentados em raios de vários comprimentos, dependendo da distância do hub (o data center interno). A distância reduz o desempenho e introduz problemas de latência, mas essa continua sendo a arquitetura ideal para aplicativos de data center porque o objetivo é chegar ao hub.

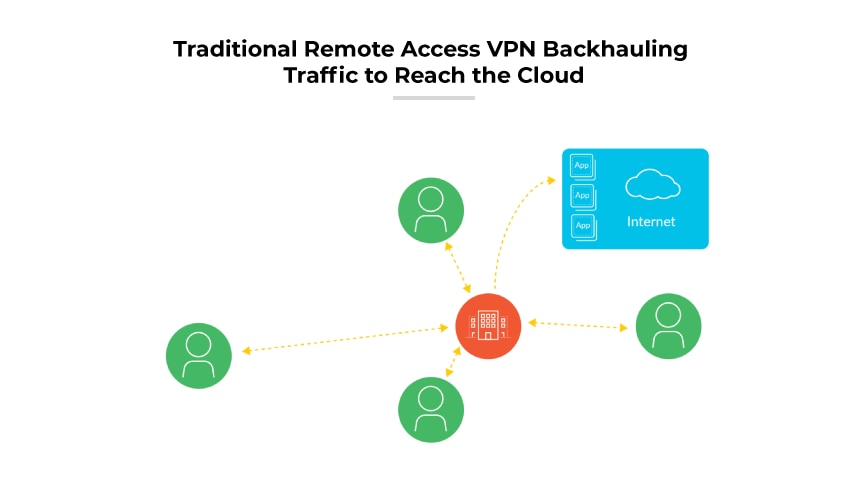

O modelo é interrompido quando há aplicativos em nuvem no ambiente. O tráfego em uma VPN de acesso remoto sempre vai primeiro para o gateway da VPN, mesmo que o aplicativo esteja hospedado na nuvem. Como resultado, o tráfego vai para o gateway VPN na sede e, em seguida, sai do firewall do perímetro corporativo para a Internet, com a resposta do aplicativo voltando para a sede antes de retornar ao usuário.

Embora isso seja razoável do ponto de vista da segurança, não faz sentido para a otimização da rede. Para compensar as dificuldades de rede com a VPN de acesso remoto, as organizações geralmente fazem concessões que têm implicações negativas para a segurança, incluindo túneis iniciados pelo usuário, VPN de túnel dividido e proxies da Web.

Com o rápido crescimento das forças de trabalho remotas e dos aplicativos baseados na nuvem, as organizações estão descobrindo que a VPN de acesso remoto não é otimizada nem segura para a nuvem. É necessária uma abordagem inovadora para levar em conta o mix de aplicativos atual: Uma arquitetura moderna para a força de trabalho móvel.

A força de trabalho móvel de hoje precisa acessar o data center, a Internet e os aplicativos em nuvens públicas, privadas e híbridas. Em outras palavras, a arquitetura adequada deve otimizar o acesso a todos os aplicativos, onde quer que eles ou os usuários estejam localizados.

A VPN de acesso remoto tem sido um elemento básico da rede corporativa há anos. No entanto, como as empresas adotam rapidamente mais aplicativos em nuvem, suas necessidades de segurança e rede estão mudando fundamentalmente. Após uma longa história de evolução da VPN, as soluções também devem evoluir.

Leia mais:

Fontes

- https://www.computerhistory.org/collections/catalog/102646704

- https://www.darpa.mil/about-us/timeline/tcp-ip

- http://technet.microsoft.com/en-us/library/cc768084.aspx

- https://datatracker.ietf.org/doc/html/rfc2661

- https://datatracker.ietf.org/doc/html/rfc4306

Perguntas frequentes sobre o histórico da VPN

O protocolo VPN mais antigo é o Point-to-Point Tunneling Protocol (PPTP). Introduzido em meados da década de 1990 por um consórcio liderado pela Microsoft, o PPTP foi uma das primeiras tecnologias a permitir conexões seguras pela Internet, criando efetivamente uma rede privada virtual.

O conceito de VPN, tal como o entendemos hoje, evoluiu ao longo do tempo com o desenvolvimento e a convergência de várias tecnologias de rede e criptografia. O protocolo VPN mais antigo é o PPT. Introduzido em meados da década de 1990 por um consórcio liderado pela Microsoft, o PPTP foi uma das primeiras tecnologias a permitir conexões seguras pela Internet, criando efetivamente uma rede privada virtual.

Embora as VPNs não estejam necessariamente se tornando obsoletas, o modelo tradicional de VPN de acesso remoto tem dificuldades com aplicativos baseados em nuvem, causando latência e roteamento ineficiente. À medida que o trabalho remoto e os aplicativos em nuvem crescem, as empresas precisam de soluções modernas que otimizem o acesso para a força de trabalho remota, abordando a segurança e a eficiência da rede.

Para casos de uso corporativo, ZTNA, SASE e SD-WAN tendem a ser escolhas melhores do que VPNs. O ZTNA garante acesso seguro com base na identidade, não apenas em uma conexão. O SASE combina serviços de rede e segurança em um único serviço baseado em nuvem. A SD-WAN otimiza o fluxo de tráfego em redes de longa distância, melhorando o desempenho e a flexibilidade. Essas soluções atendem tanto à segurança quanto à eficiência das empresas modernas.

As VPNs podem não ser totalmente substituídas, mas sua função está evoluindo, especialmente em ambientes corporativos. As principais alternativas seguras para as VPNs incluem o acesso à rede zero trust, a borda do serviço de acesso seguro e as redes de longa distância definidas por software. O perímetro definido por software, o gerenciamento de identidade e acesso e o gerenciamento de acesso privilegiado, o gerenciamento unificado de endpoints e o desktop como serviço também podem ser opções.

Por si só, as VPNs criptografam o tráfego da Internet e mascaram os endereços IP, mas não protegem contra vulnerabilidades internas, malware, ataques de phishing, ameaças internas ou aplicativos inseguros. Eles também não protegerão sistemas com configurações incorretas nem evitarão violações decorrentes de credenciais de usuário e controles de acesso fracos.