-

O que é SIEM?

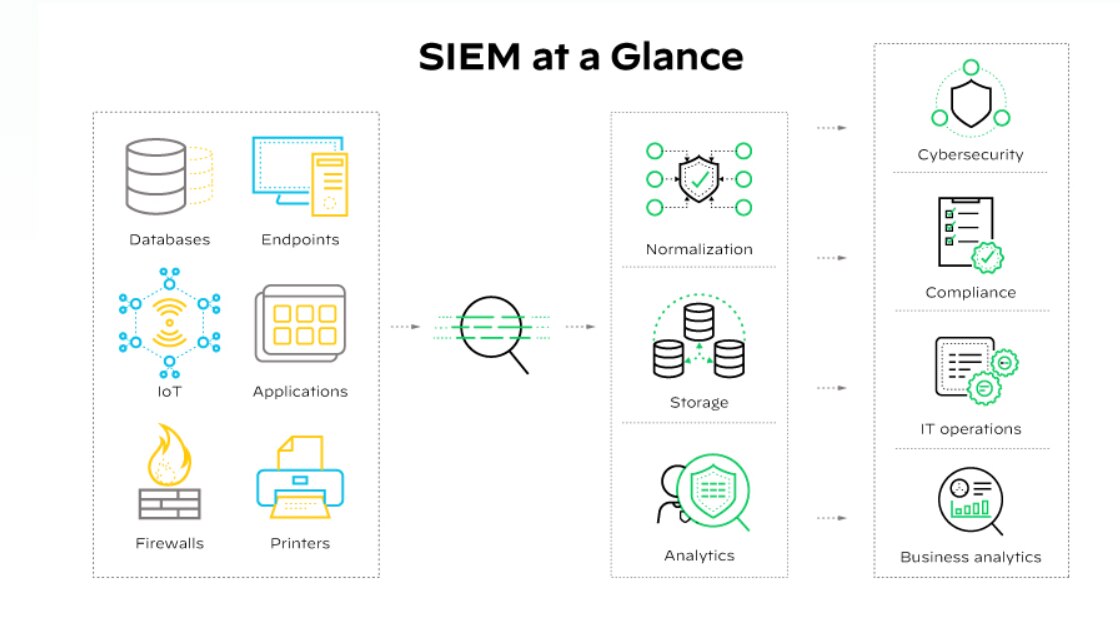

- Como o SIEM funciona

- Principais funções e benefícios do SIEM

- O papel da IA e do ML no SIEM

- Integração do SIEM

- Casos de uso do SIEM

- Como escolher uma solução SIEM

- Práticas recomendadas para implementação de SIEM

- SIEM versus outras soluções de segurança

- O que é o SIEM em nuvem?

- A evolução do SIEM

- O futuro do SIEM

- Perguntas frequentes sobre SIEM

-

O que é UEBA (User and Entity Behavior Analytics)?

- Como funciona o UEBA

- Benefícios da implementação do UEBA

- Exemplos de UEBA

- Casos de uso comuns para o UEBA

- Desafios e considerações na implantação do UEBA

- Diversas ameaças abordadas pelo UEBA

- Integração do UEBA e do XDR

- UEBA x NTA

- UEBA vs SIEM

- UEBA x IAM

- Tendências e desenvolvimentos futuros na UEBA

- Escolhendo as soluções UEBA certas

- FAQs da UEBA

-

O que é o registro em log do SIEM?

- Por que o registro em log do SIEM é importante para a segurança de TI?

- SIEM vs. gerenciamento de registros: Entendendo as diferenças

- Principais componentes dos registros do SIEM

- A mecânica do registro em log do SIEM

- Práticas recomendadas de registro em log do SIEM

- Desafios e soluções de registro de SIEM

- Perguntas frequentes sobre registro em log do SIEM

O que é o gerenciamento de eventos de segurança (SEM)?

O gerenciamento de eventos de segurança (SEM) é o processo de monitoramento, correlação e gerenciamento de eventos de segurança na infraestrutura de TI de uma organização para detectar e responder a possíveis ameaças ou incidentes de segurança.

O SEM se concentra principalmente no gerenciamento e na análise de eventos de segurança. Normalmente, envolve o monitoramento de eventos por meio de logs e atividades, correlação e análise, alertas e notificações, resposta a incidentes, relatórios e conformidade.

Obtenha a imagem completa do Cortex XSIAM - Palo Alto Networks

Por que o SEM é importante para a segurança de TI?

O SEM é vital, pois é a primeira defesa contra ameaças cibernéticas. É a diferença entre pegar um ataque cibernético no momento em que ele acontece e lidar com as consequências de uma violação. Os sistemas de monitoramento e alerta em tempo real do SEM permitem uma ação rápida, minimizando os danos e protegendo os dados confidenciais.

O principal objetivo do SEM é distinguir atividades normais - comportamentos típicos de usuários, operações de rede e processos de sistema - de comportamentos suspeitos ou mal-intencionados. Esse processo envolve a correlação de logs de eventos e dados de logs usando regras, assinaturas e algoritmos predefinidos para identificar padrões indicativos de possíveis incidentes de segurança.

Por meio de monitoramento e análise em tempo real, o SEM permite que as equipes de segurança reconheçam e respondam rapidamente a anomalias que possam significar uma violação ou uma ameaça iminente. Além disso, o SEM desempenha um papel fundamental na conformidade e no cumprimento regulatório.

Muitos setores operam dentro de estruturas regulatórias rigorosas que exigem medidas de segurança robustas. O SEM ajuda as organizações a atender a esses requisitos, fornecendo trilhas de auditoria abrangentes, recursos de resposta a incidentes e relatórios para avaliações de conformidade.

Como funciona o SEM?

O SEM coleta e analisa dados de registro de várias fontes em um ambiente de TI. É como montar um quebra-cabeça - cada dado ajuda a formar uma imagem mais clara do status de segurança da rede, permitindo a rápida identificação de anomalias ou atividades maliciosas.

O processo de SEM é crucial para a estratégia de segurança cibernética de uma organização. Envolve uma série de etapas que permitem às equipes de segurança detectar, investigar e responder a possíveis ameaças à segurança de forma rápida e eficaz.

Primeira etapa: Coleta de dados

Isso envolve a coleta de logs e eventos de várias fontes em toda a rede, como firewalls, sistemas de detecção de intrusão e servidores. Os dados coletados são então armazenados em um repositório centralizado para análise.

Segunda etapa: Normalização

Como os logs e eventos podem ter formatos e estruturas diferentes, dependendo da fonte, eles precisam ser convertidos em um formato padronizado para análise unificada. Isso envolve o mapeamento dos diferentes campos de registro em um esquema comum, para que possam ser facilmente correlacionados e analisados.

Terceira etapa: Correlação

Isso envolve a análise dos dados coletados para identificar padrões ou anomalias que indiquem ameaças à segurança. Normalmente, isso é feito usando técnicas avançadas de análise, como aprendizado de máquina e análise comportamental, que podem ajudar a detectar padrões de ataque complexos que podem passar despercebidos pelos sistemas tradicionais baseados em regras.

Quarta etapa: Alerta

Quando uma possível ameaça à segurança é detectada, o sistema SEM gera alertas ou notificações para as equipes de segurança investigarem e responderem. Esses alertas geralmente incluem detalhes sobre a natureza da ameaça, a gravidade do incidente e as ações recomendadas para contenção e mitigação.

Etapa cinco: Resposta a incidentes

Isso envolve a adoção de ações apropriadas para conter, mitigar e remediar incidentes de segurança. Isso pode incluir o isolamento dos sistemas afetados, o bloqueio do tráfego malicioso, a restauração de backups e a realização de análises forenses para determinar a causa raiz do incidente.

Seguindo essas etapas, as organizações podem estabelecer um processo robusto de SEM para detectar e responder proativamente às ameaças à segurança, reduzindo o risco de violações de dados e outros ataques cibernéticos.

Cenário: Detecção e mitigação de uma ameaça interna

Contexto

Perfil da organização: Um grande provedor de serviços de saúde com dados confidenciais de pacientes armazenados em sua rede.

Infraestrutura de TI: Uma combinação de servidores internos e serviços baseados em nuvem, com controles de acesso para diferentes níveis de autorização dos funcionários.

Fase Pré-Incidente

Implementação do SEM: A organização utiliza um sofisticado sistema SEM para monitorar e analisar eventos em tempo real em sua rede.

Início do incidente

Atividade suspeita: Um funcionário do departamento de faturamento que normalmente acessa um conjunto específico de registros de pacientes começa a acessar muitos arquivos não relacionados às suas funções habituais. Esses arquivos contêm informações confidenciais dos pacientes.

Detecção de SEM

Monitoramento em tempo real: O sistema SEM está configurado para sinalizar quaisquer padrões de acesso incomuns com base em regras predefinidas. Ele detecta o comportamento anormal de acesso a dados da conta de usuário do funcionário.

Geração de alertas: Um alerta é acionado automaticamente e enviado à equipe de segurança cibernética, indicando um possível acesso não autorizado ou uma ameaça interna.

Avaliação de incidentes: A equipe de segurança cibernética analisa imediatamente o alerta. Eles avaliam os registros de acesso e confirmam que o comportamento do funcionário se desvia significativamente do seu padrão normal.

Verificação de funcionários: A equipe entra em contato com o supervisor do funcionário para verificar se o acesso aos dados é legítimo ou se faz parte de uma tarefa atribuída.

Contenção e investigação

Suspensão da conta: Após a confirmação de que o acesso não é autorizado, a conta do funcionário é temporariamente suspensa para evitar novos acessos aos dados.

Investigação: A equipe de segurança cibernética inicia uma investigação completa, incluindo entrevistas com o funcionário, análise detalhada dos registros de acesso e verificação de tentativas de exfiltração de dados.

Resolução

Determinação do resultado: A investigação revela que o funcionário acessou dados de pacientes por curiosidade, violando as políticas de privacidade da organização.

Ação tomada: De acordo com as políticas da organização, o funcionário está sujeito a ações disciplinares. O incidente é documentado e é realizada uma revisão dos controles de acesso.

Análise pós-incidente

Atualização do sistema SEM: As regras do SEM são atualizadas para ajustar a detecção de padrões incomuns de acesso a dados, melhorando a sensibilidade a possíveis ameaças internas.

Treinamento de funcionários: Sessões de treinamento adicionais sobre privacidade de dados e protocolos de segurança são organizadas para todos os funcionários a fim de evitar incidentes semelhantes.

Como funciona o software SIEM

SIM vs. SEM vs. SIEM

Imagine o SEM como um sistema de alarme em tempo real, identificando rapidamente as ameaças no momento em que elas ocorrem. Por outro lado, o gerenciamento de informações de segurança (SIM) é como um detentor de registros detalhados, armazenando e analisando meticulosamente os dados históricos.

Juntos, eles formam uma dupla poderosa, muitas vezes integrada aos sistemas de gerenciamento de informações e eventos de segurança (SIEM), fornecendo uma visão geral abrangente da integridade da segurança.

Entender as distinções entre SIM, SEM e SIEM é vital no campo da segurança cibernética. Sua integração é essencial para o desenvolvimento de estratégias de segurança abrangentes. O SEM e o SIM são os dois pilares do que hoje é conhecido como SIEM, e essas abordagens discretas podem ser definidas da seguinte forma:

Os sistemas SIM coletam e analisam dados de registro, incluindo registros de rede e sistema, para armazenamento de longo prazo e geram relatórios para fins de conformidade.

O SEM permite o registro e a avaliação de dados de eventos e ajuda os administradores de segurança ou de sistemas a analisar, ajustar e gerenciar a arquitetura, as políticas e os procedimentos de segurança da informação. Ele fornece alertas imediatos quando são detectados possíveis incidentes de segurança, permitindo que as equipes de segurança reajam rapidamente. O SEM também inclui a capacidade de correlacionar diferentes eventos de várias fontes, auxiliando na detecção de ameaças cibernéticas complexas.

Os sistemas SIEM combinam os recursos SIM e SEM para oferecer armazenamento e análise de longo prazo dos dados de registro e recursos de monitoramento e resposta em tempo real. Ao fornecer uma visão geral abrangente da segurança, o SIEM permite a detecção de ameaças sofisticadas que exigem eventos em tempo real e análise de dados históricos. Eles também têm recursos avançados, como UEBA, SOAR e integrações avançadas de inteligência de ameaças.

Para contextualizar esses tópicos na linguagem atual, é essencial entender que as ferramentas SIEM se tornaram uma solução padrão no centro de operações de segurança moderno. As plataformas SIEM avançadas de hoje funcionam como o centro nervoso do SEM e do SIM, oferecendo funcionalidades como coleta de logs, normalização, correlação e geração de relatórios como um todo contíguo, em vez de recursos separados.

Atualmente, as plataformas SIEM costumam aproveitar o aprendizado de máquina e a inteligência artificial para aprimorar os recursos de detecção, permitindo a identificação mais precisa de ameaças em meio a grandes volumes de dados.

Perguntas frequentes sobre o gerenciamento de eventos de segurança (SEM)

Um dos aplicativos comerciais pioneiros de SEM foi o ArcSight ESM (Enterprise Security Manager), desenvolvido pela ArcSight, que ganhou destaque no início dos anos 2000. O ArcSight ESM também foi uma das primeiras soluções abrangentes de SIEM disponíveis.

Essas ofertas autônomas foram eclipsadas no mercado por ofertas mais avançadas, como a Cortex XSIAM da Palo Alto Networks. Eles estão incorporando modelos de IA prontos para uso, e soluções avançadas, como o Cortex XSIAM, vão muito além dos métodos tradicionais de detecção de ameaças, conectando eventos em várias fontes de dados para detectar e interromper com precisão as ameaças em escala. Dessa forma, torna-se possível automatizar as tarefas de segurança para reduzir o trabalho manual e acelerar a resposta a incidentes e a correção antes mesmo que os analistas analisem os incidentes.