Como manter a conformidade do AWS

O Amazon Web Services (AWS) é certificado em conformidade como ISO e SOC 2. No entanto, a maneira como você armazena seus dados no AWS nem sempre é compatível.

À medida que as empresas continuam a fazer a transição para a nuvem, a segurança de dados e a conformidade regulatória são essenciais. Felizmente, o Amazon Web Services (AWS®), uma plataforma de computação na nuvem sob demanda, é certificada em conformidade com regulamentações como ISO, PCI DSS e SOC 2. No entanto, isso não significa que a maneira como os dados são armazenados no AWS seja compatível. Assim como a segurança, a conformidade se enquadra no modelo de responsabilidade compartilhada, o que significa que o próprio AWS é responsável pela conformidade com as regulamentações que se aplicam à camada de host e infraestrutura física, enquanto os clientes do AWS são responsáveis pela conformidade com as regulamentações que se aplicam a como eles usam serviços, utilizam aplicativos e armazenam dados na nuvem.

Vamos analisar isso em mais detalhes para entender como normalmente é feito o gerenciamento de conformidade em uma infraestrutura de TI: a equipe de conformidade de uma organização faz um inventário de todos os recursos de TI da organização. A equipe então analisa todos os recursos que contêm dados vinculados às regulamentações e mapeia os controles existentes para os requisitos regulamentares correspondentes para provar a conformidade.

No AWS, no entanto, o gerenciamento de conformidade manual é insuficiente. Os desenvolvedores têm a capacidade de implantar novos recursos e fazer mudanças rapidamente na infraestrutura – mudanças que muitas vezes não são verificadas pelas equipes de segurança e conformidade. Para complicar ainda mais, mesmo que uma organização possa provar a conformidade um dia, isso não significa que ela permaneça em conformidade duas semanas – ou mesmo 24 horas – depois. A conformidade “pontual” rapidamente se torna irrelevante na nuvem.

Manter a conformidade com o AWS requer uma nova abordagem. Assim como as equipes de DevOps criaram partes de “entrega contínua” e “inovação contínua” da linguagem de TI do dia a dia, “segurança contínua” e “conformidade contínua” precisam ser discutidas com a mesma frequência.

Pelo lado positivo, ao contrário do gerenciamento de conformidade em centros de dados tradicionais, a infraestrutura do AWS nos oferece um caminho para abordar a segurança e a conformidade de maneira programática e automática. As APIs de provedor da nuvem que temos disponíveis agora permitem uma nova era de automação de segurança. O AWS Config permite que uma organização use APIs do AWS para acessar metadados sobre sua infraestrutura, bem como monitorar e medir continuamente se novas alterações introduzem problemas de conformidade.

Como usar o AWS Config para conformidade contínua

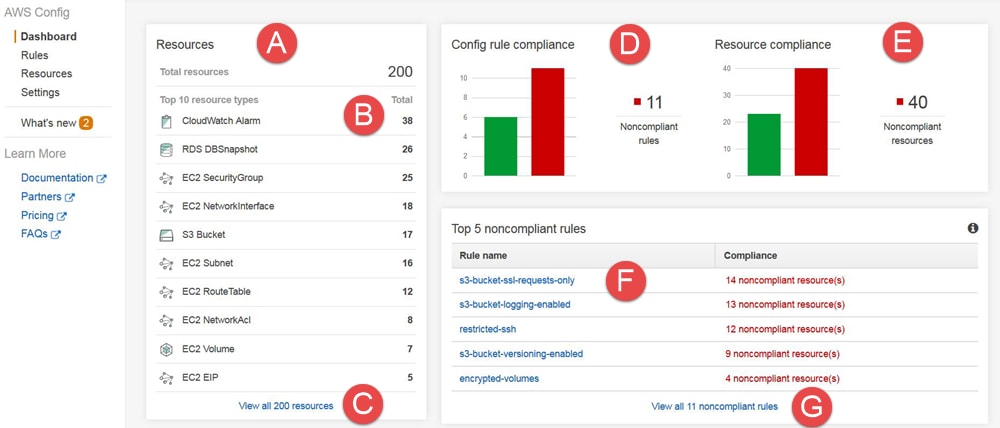

O AWS Config permite o monitoramento contínuo de um ambiente para alterações de configuração e conformidade com as regras de configuração desejadas, bem como visualização e gerenciamento de relacionamentos de recursos, tudo em um único painel (consulte a Figura 1).

Figura 1: Painel de gerenciamento do AWS

Existem duas maneiras de usar o AWS Config para conformidade contínua:

Opção 1: Use o serviço de notificação simples para correção manual. O SNS acionará um alerta quando algo no ambiente mudar e não estiver mais em conformidade com as regras da organização. Isso permite a correção manual de um problema assim que ele ocorre.

Opção 2: Use o AWS Lambda para correção automatizada. Uma alteração no ambiente que cause um problema de conformidade acionará uma função Lambda para correção automática. Exemplo: Uma regra de configuração afirma que os registros de fluxo de VPC devem estar sempre ativados. Alguém desativa o registro de fluxo, então Lambda usa o acesso API para reativá-lo.

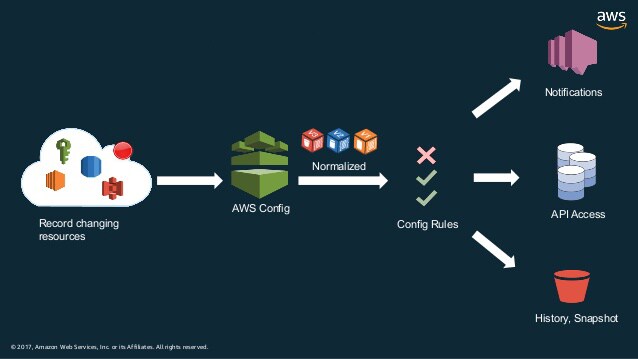

Figura 2: Como funciona o AWS Config

O AWS Config fornece regras personalizáveis e predefinidas para administrar por meio de APIs. Os administradores também podem escrever regras de configuração específicas para equipes e organizações para criar relatórios de conformidade mais abrangentes. Clique aqui para obter um repositório da comunidade com curadoria de regras de configuração personalizadas do AWS.

Como usar os serviços do AWS para garantir a conformidade

Conforme mencionado anteriormente, de acordo com o modelo de responsabilidade compartilhada, o AWS é responsável pela segurança e conformidade das cargas de trabalho da infraestrutura da nuvem em execução, enquanto os clientes são responsáveis pela conformidade das próprias cargas de trabalho. No entanto, o AWS fornece várias ferramentas para ajudar a garantir essa conformidade. Por exemplo:

O Requisito 8 do PCI DSS pede aos proprietários de aplicativos para “identificar e autenticar o acesso aos componentes do sistema”. O AWS Cognito, um serviço de autenticação que permite a configuração de autenticação e autorização para usuários e outros serviços do AWS, é comumente usado para atender a esse requisito.

O Requisito 11 do PCI DSS discute o rastreamento e monitoramento de todos os acessos aos recursos da rede e aos dados do titular do cartão. Isso pode ser feito com ferramentas de monitoramento como CloudWatch e CloudTrail.

Obtenha mais granularidade

À medida que seu ambiente de nuvem cresce e sua organização se torna mais regulamentada, você pode desejar contar com relatórios de conformidade do AWS mais granulares. Por exemplo, você pode querer saber como seu ambiente do AWS mapeia regulamentações de conformidade específicas ou permitir diferentes visualizações de conformidade para diferentes equipes e contas do AWS.

É aqui que ferramentas de conformidade baseadas em APIs de terceiros podem ajudar. Essas ferramentas são projetadas para permitir que você monitore continuamente as configurações da nuvem para mudanças em tempo real e mapeie essas configurações para modelos de conformidade pré-construídos para regulamentações como ISO, SOC 2, HIPAA, PCI DSS, NIST e GDPR. Com a ferramenta de conformidade certa, você pode facilmente gerar relatórios de conformidade, bem como demonstrar sua postura de conformidade para auditores, clientes e partes interessadas com um clique. Para obter algumas orientações sobre como selecionar a ferramenta certa, confira esta publicação do blog.

Para saber mais sobre esses assuntos, baixe o e-book Monitoramento contínuo e conformidade na nuvem.