BENEFÍCIOS

Um roteiro de segurança pensado para a sua organização

Tem uma visão para a sua postura de segurança? Quer insights sobre como essa visão permitirá a resiliência cibernética e impulsionará o crescimento dos negócios? Ou talvez você queira ver como a Palo Alto Networks se adapta ao seu ambiente de segurança atual.

A Avaliação da postura de segurança (SPA) da Palo Alto Networks foi projetada para simplificar sua jornada de transformação, garantir o máximo retorno do investimento e turbinar a resiliência cibernética. Ela analisa seu ambiente existente e oferece um roteiro para o resultado de segurança desejado — de forma totalmente autônoma.

A Avaliação da postura de segurança (SPA) da Palo Alto Networks foi projetada para simplificar sua jornada de transformação, garantir o máximo retorno do investimento e turbinar a resiliência cibernética. Ela analisa seu ambiente existente e oferece um roteiro para o resultado de segurança desejado — de forma totalmente autônoma.

Escolha a sua jornada

Escolha qualquer uma das nossas avaliações de segurança com base em suas necessidades de negócios específicas. A SPA pode contextualizar até os ambientes mais complexos e gerar recomendações específicas para o público em poucos minutos.

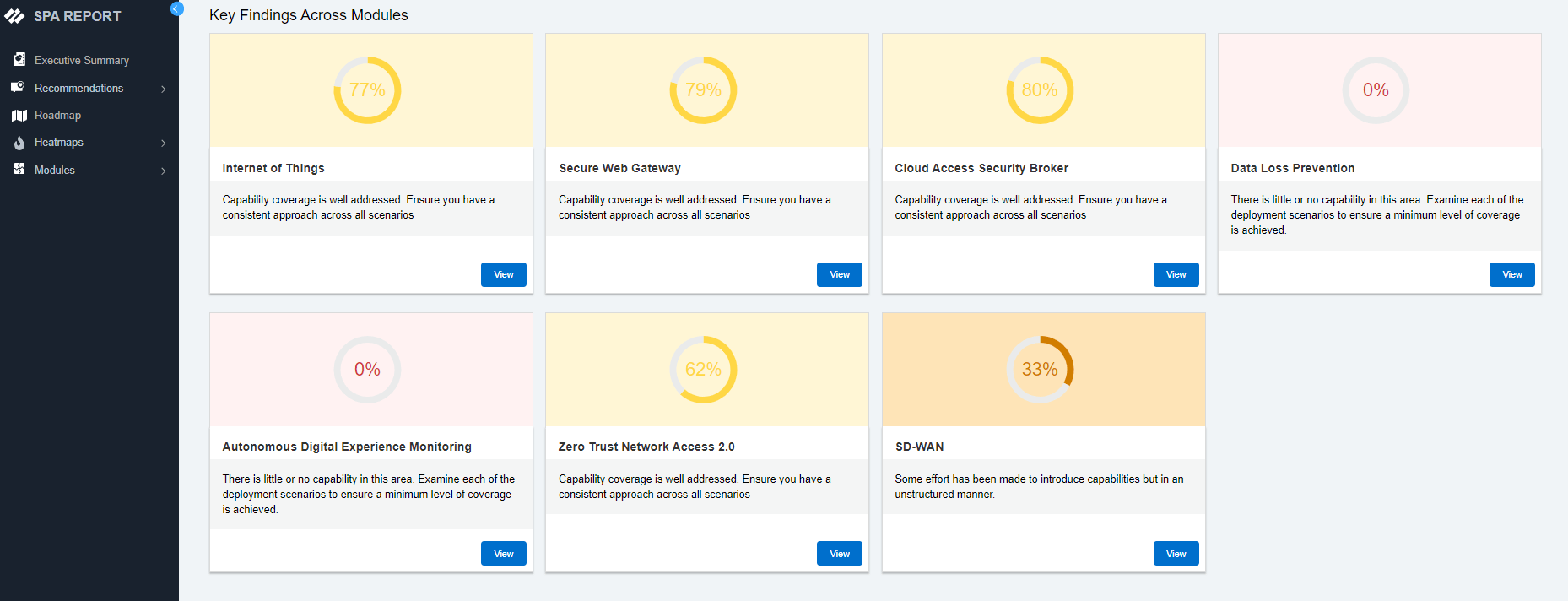

IMPLANTAÇÕES SASE/ZTNA 2.0

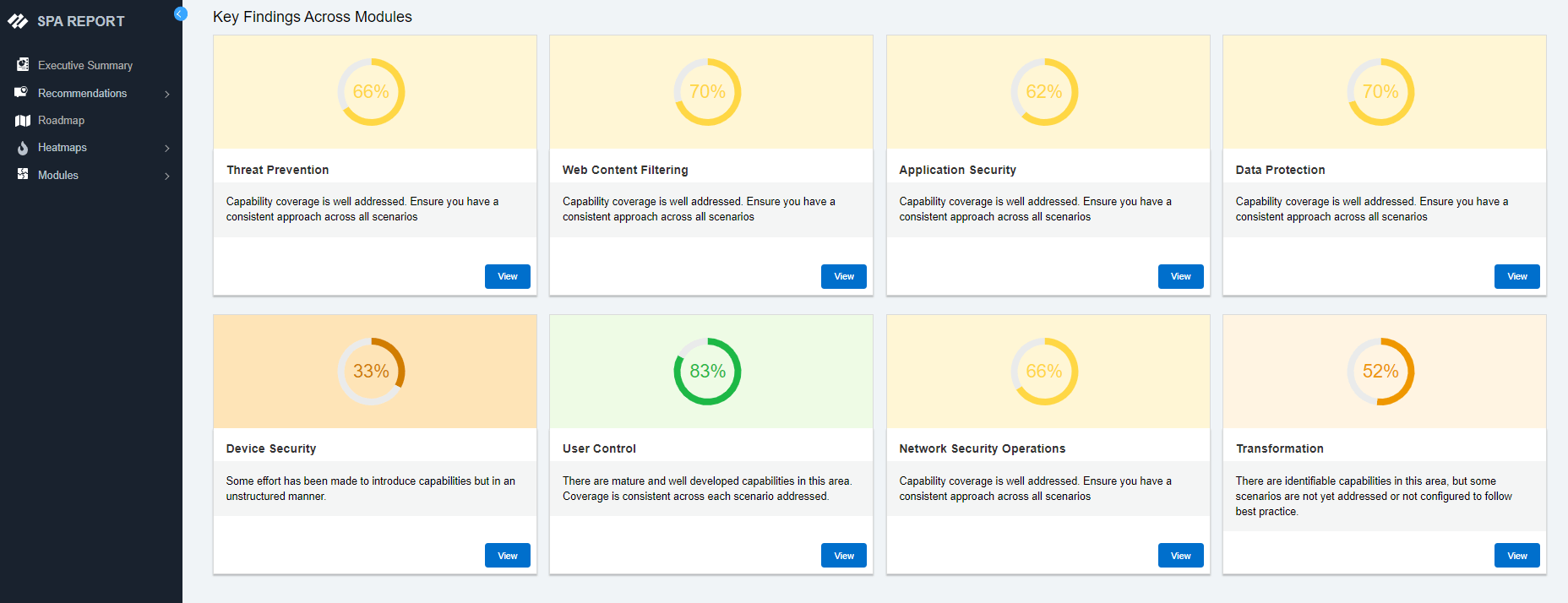

ATUALIZAÇÃO/MELHORIA DA SEGURANÇA DE REDE

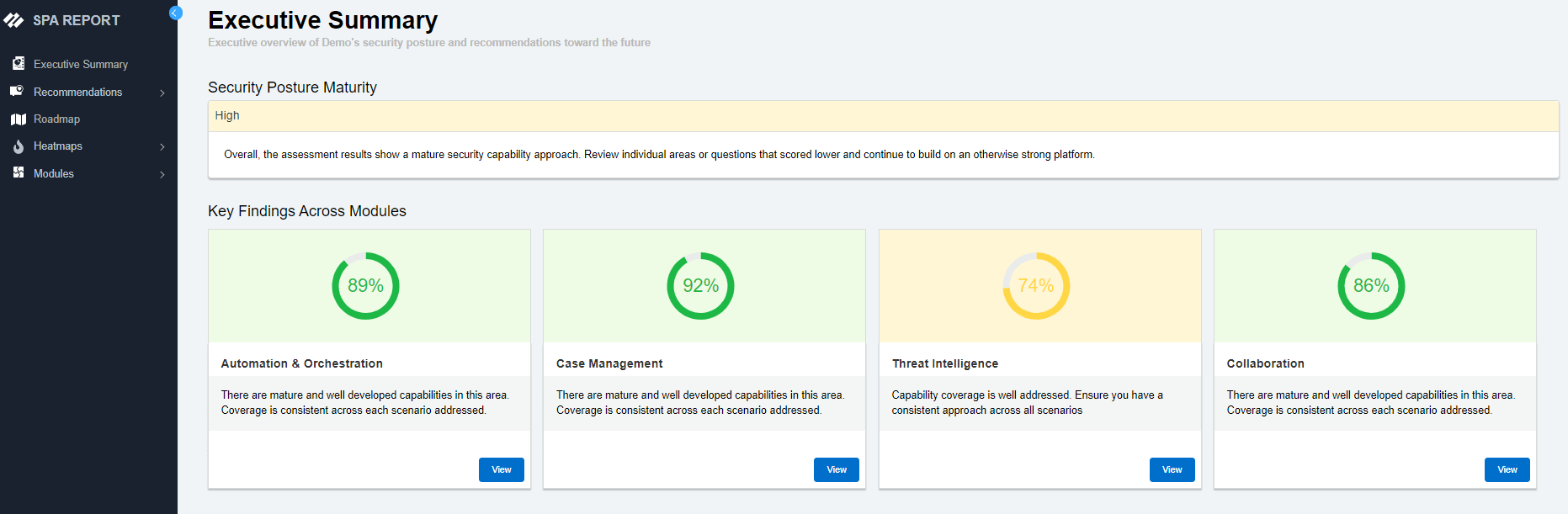

MODERNIZAÇÃO DO SOC

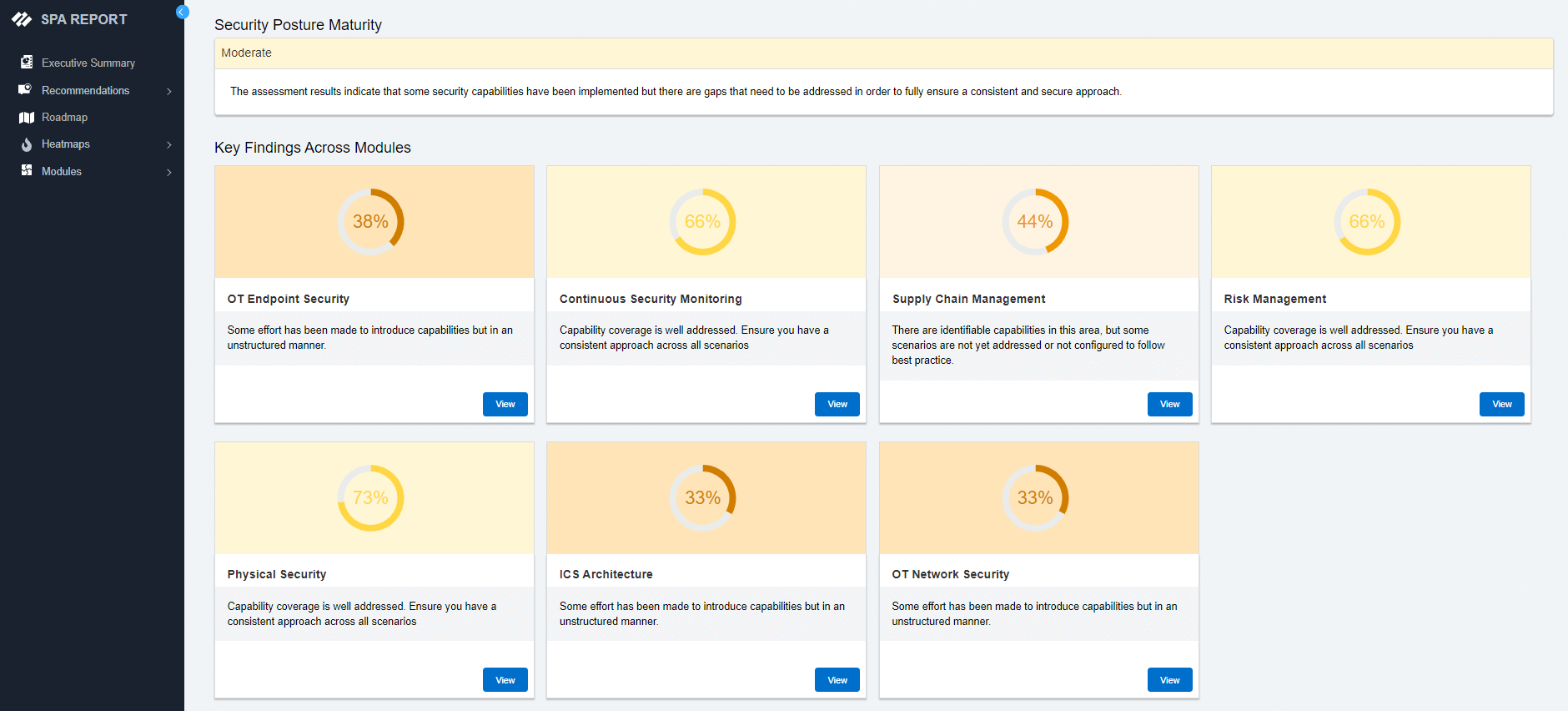

SEGURANÇA DA TECNOLOGIA OPERACIONAL (TO)

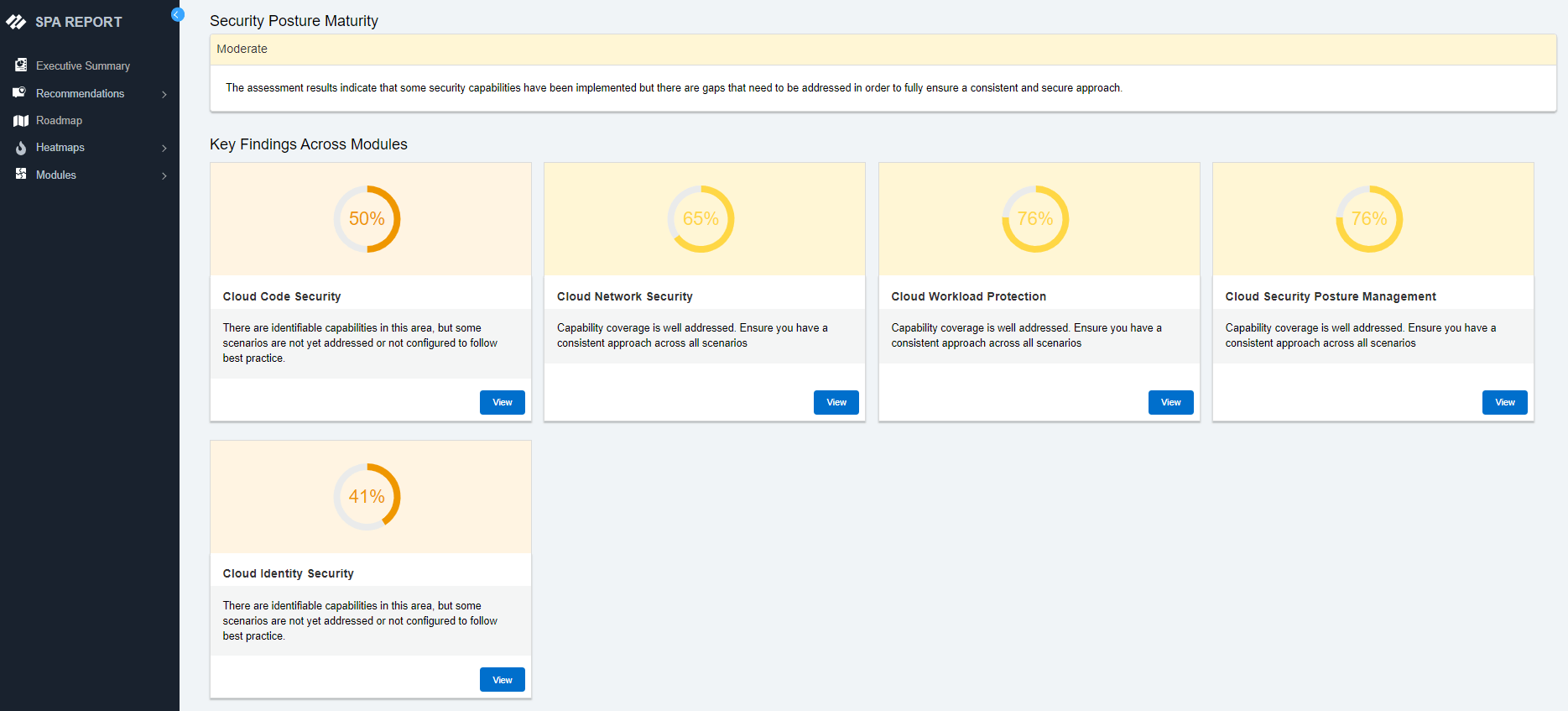

Segurança em nuvem e de código na nuvem

CONTROLES DE SEGURANÇA DE ENDPOINT

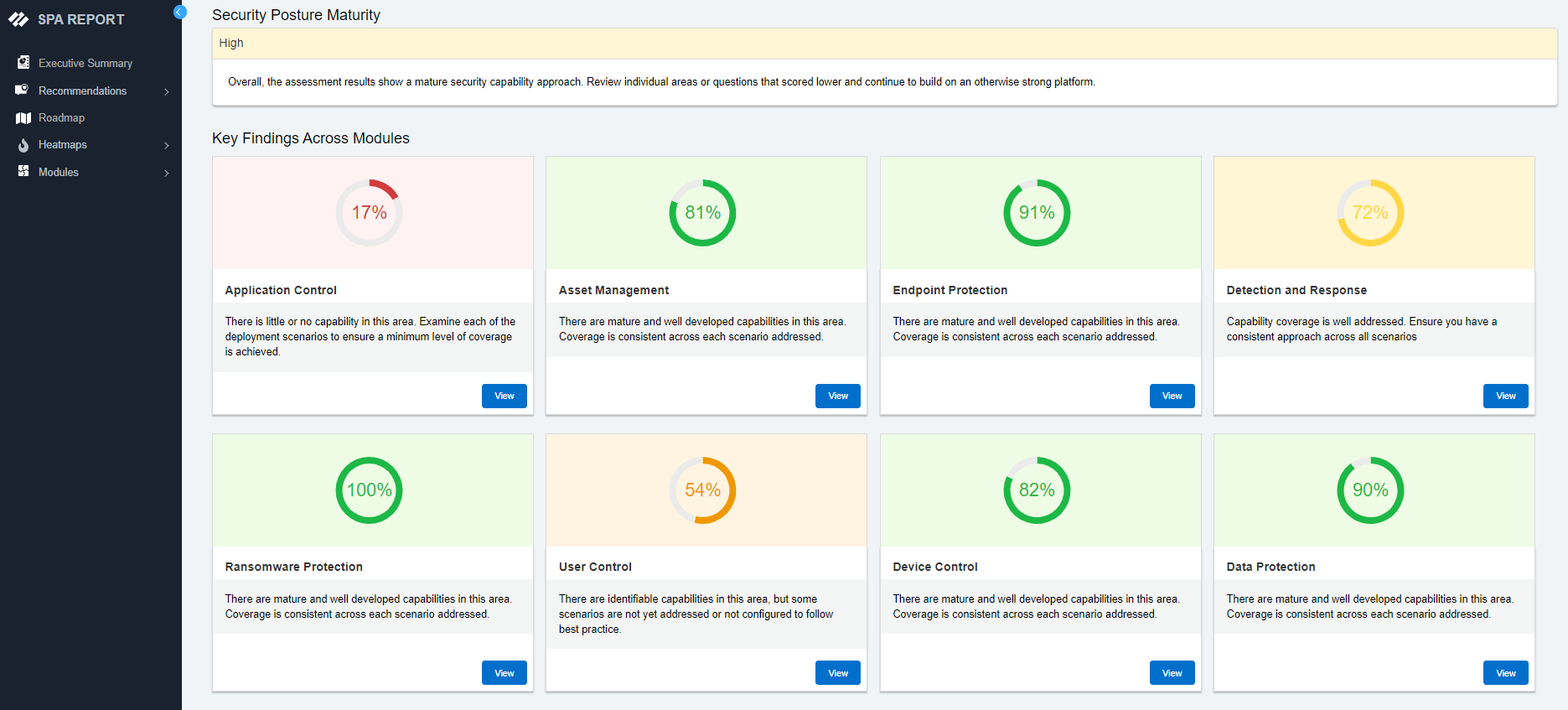

Aborda uma variedade de áreas relacionadas a pessoas, processos e tecnologias para oferecer uma visão geral da maturidade de um SOC.- Gerenciamento de ativos

- Proteção de endpoints

- Detecção e resposta

- Proteção contra ransomware

- Controle de aplicativos

- Controle de usuário

- Controle de dispositivos

- Proteção de dados

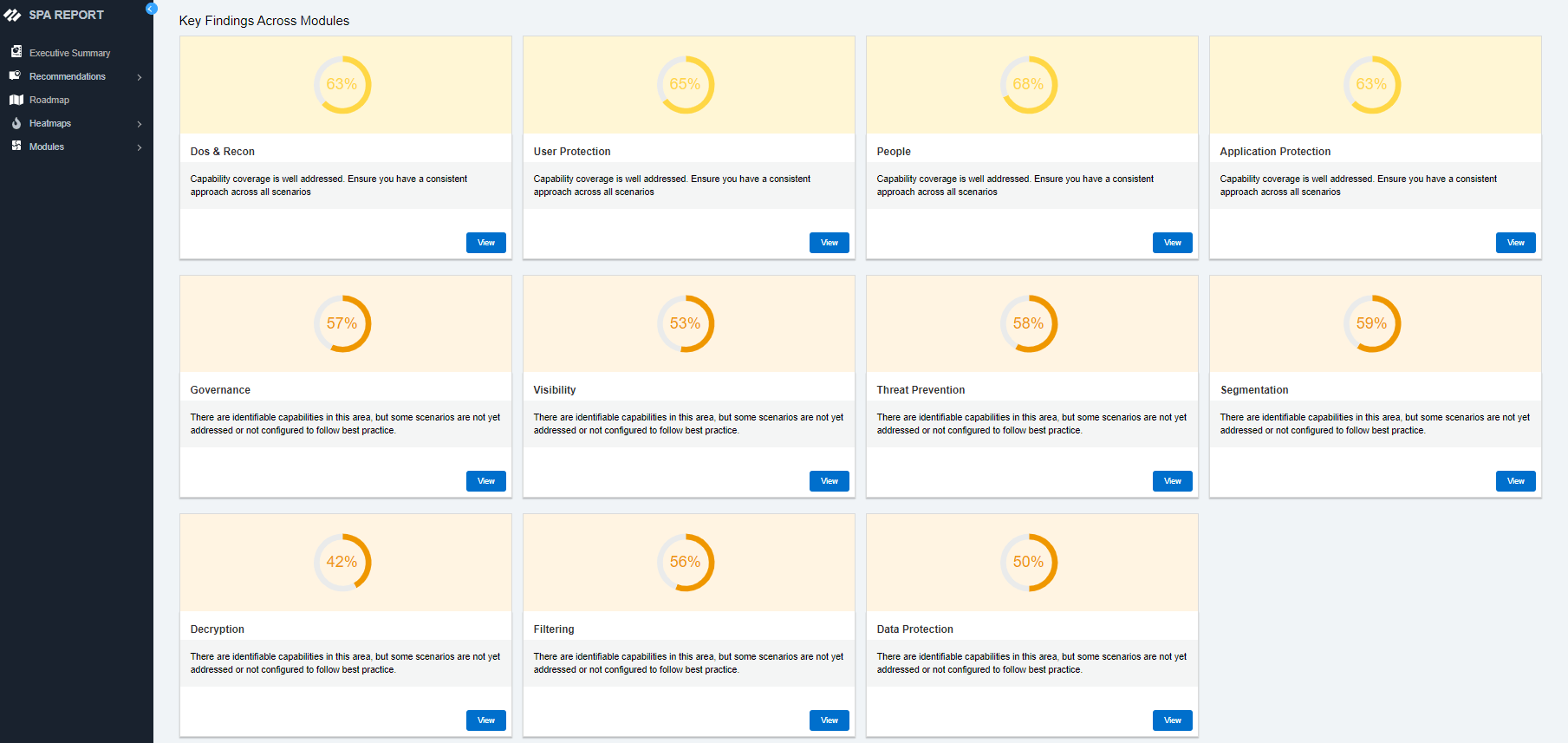

Segurança virtual empresarial – Aprofundada

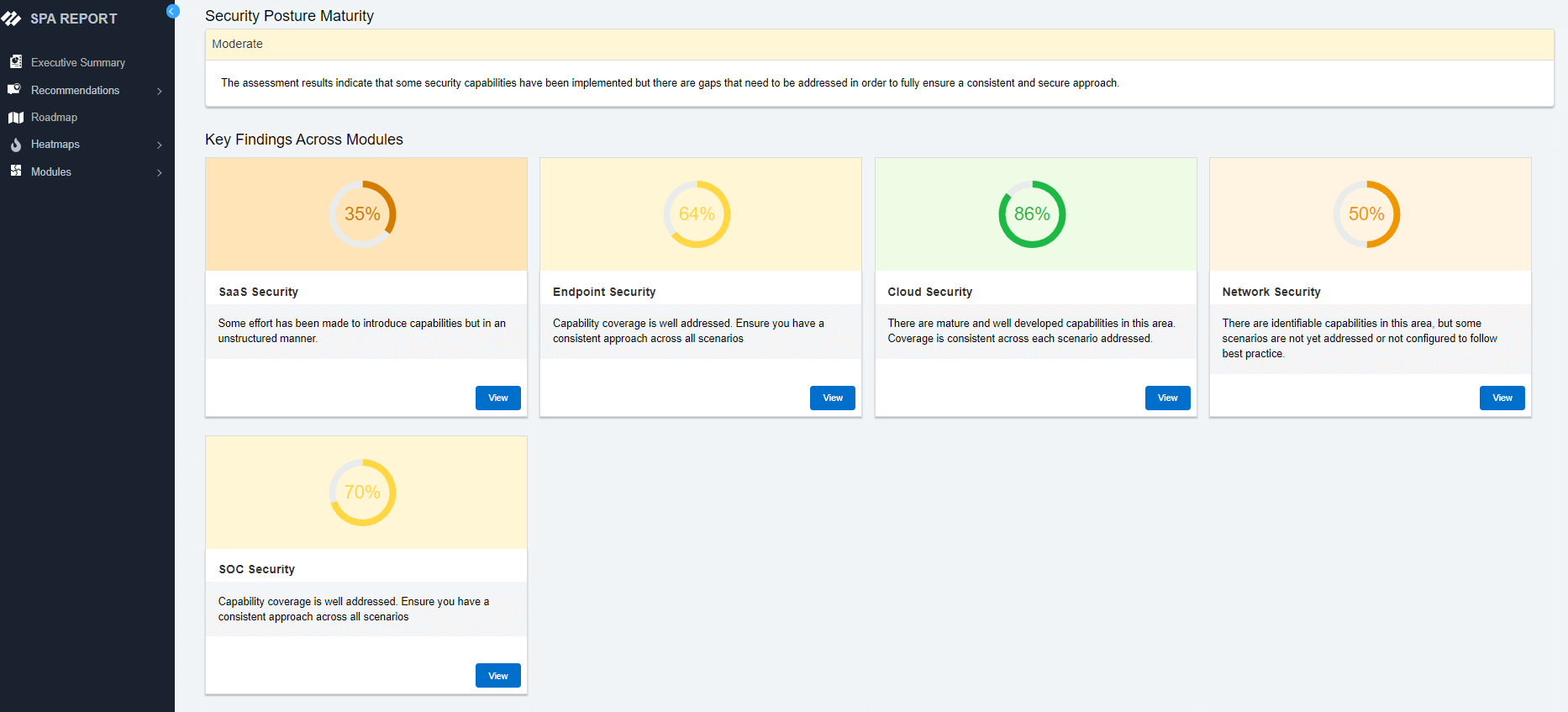

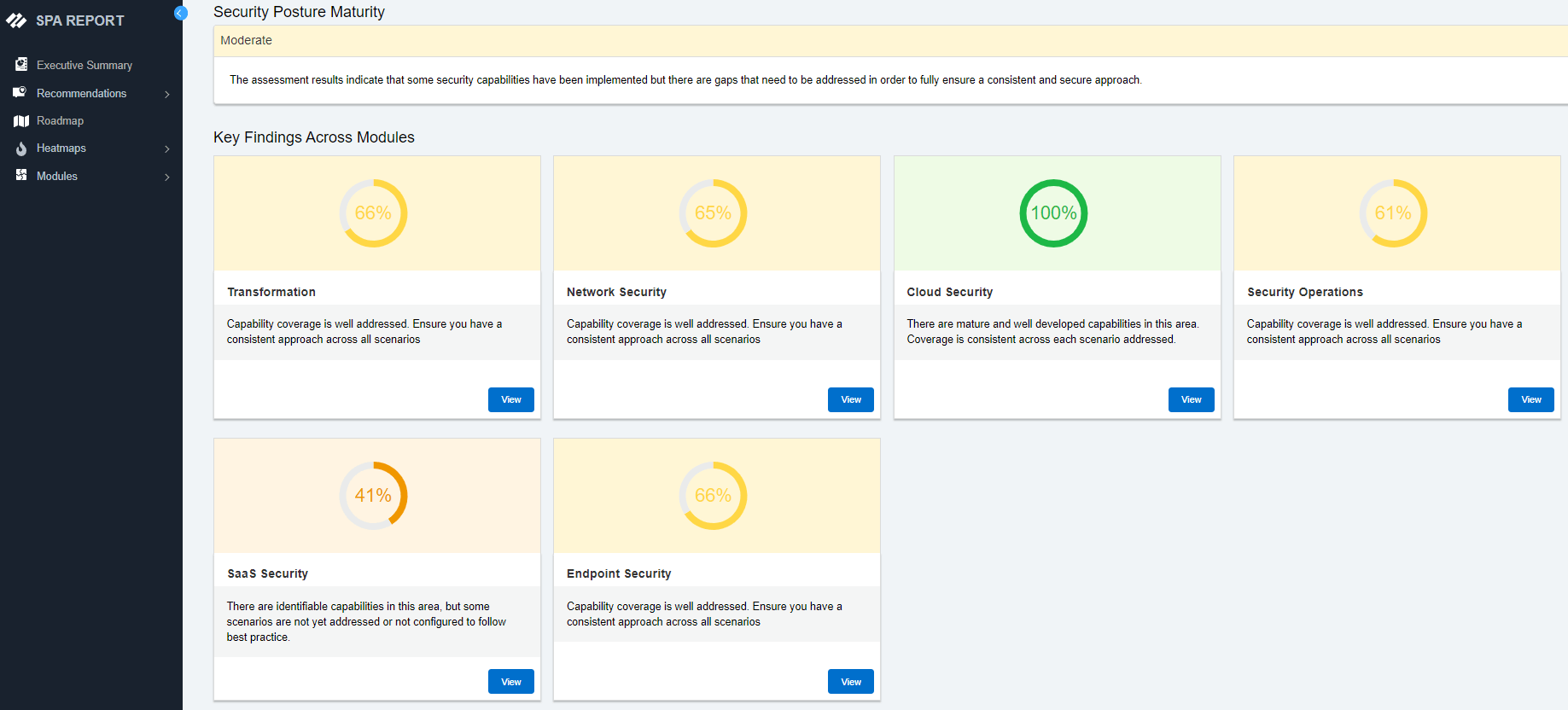

Aborda uma variedade de áreas relacionadas a pessoas, processos e tecnologias para oferecer uma visão geral holística da maturidade da segurança cibernética de um cliente em todos os cenários de implantação:- Rede

- Endpoint

- Nuvem e SaaS

- SOC

- Tecnologia operacional

Segurança virtual empresarial – Concisa

CAPACIDADE E PRONTIDÃO 5G (TELCO)