Detecção precisa

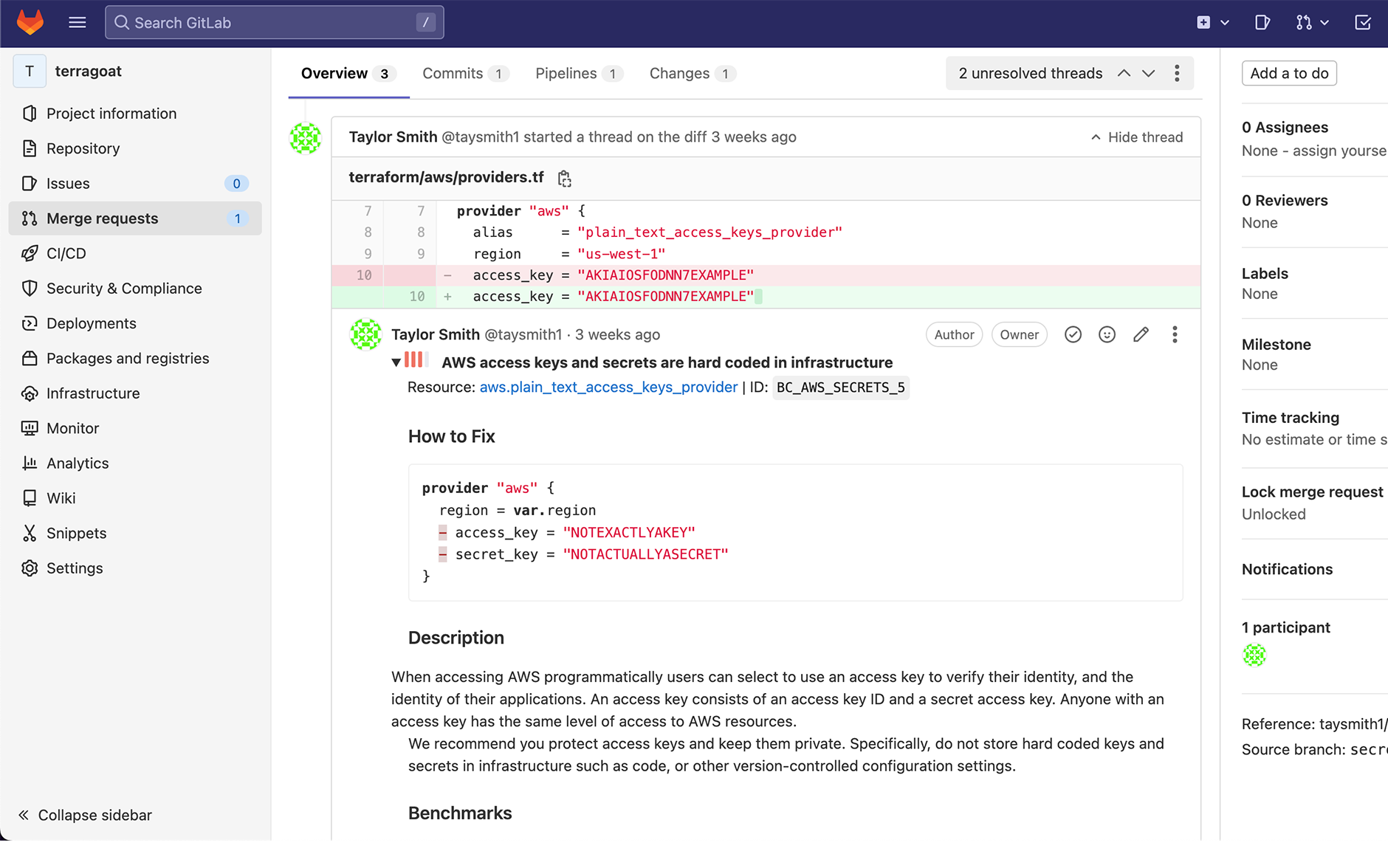

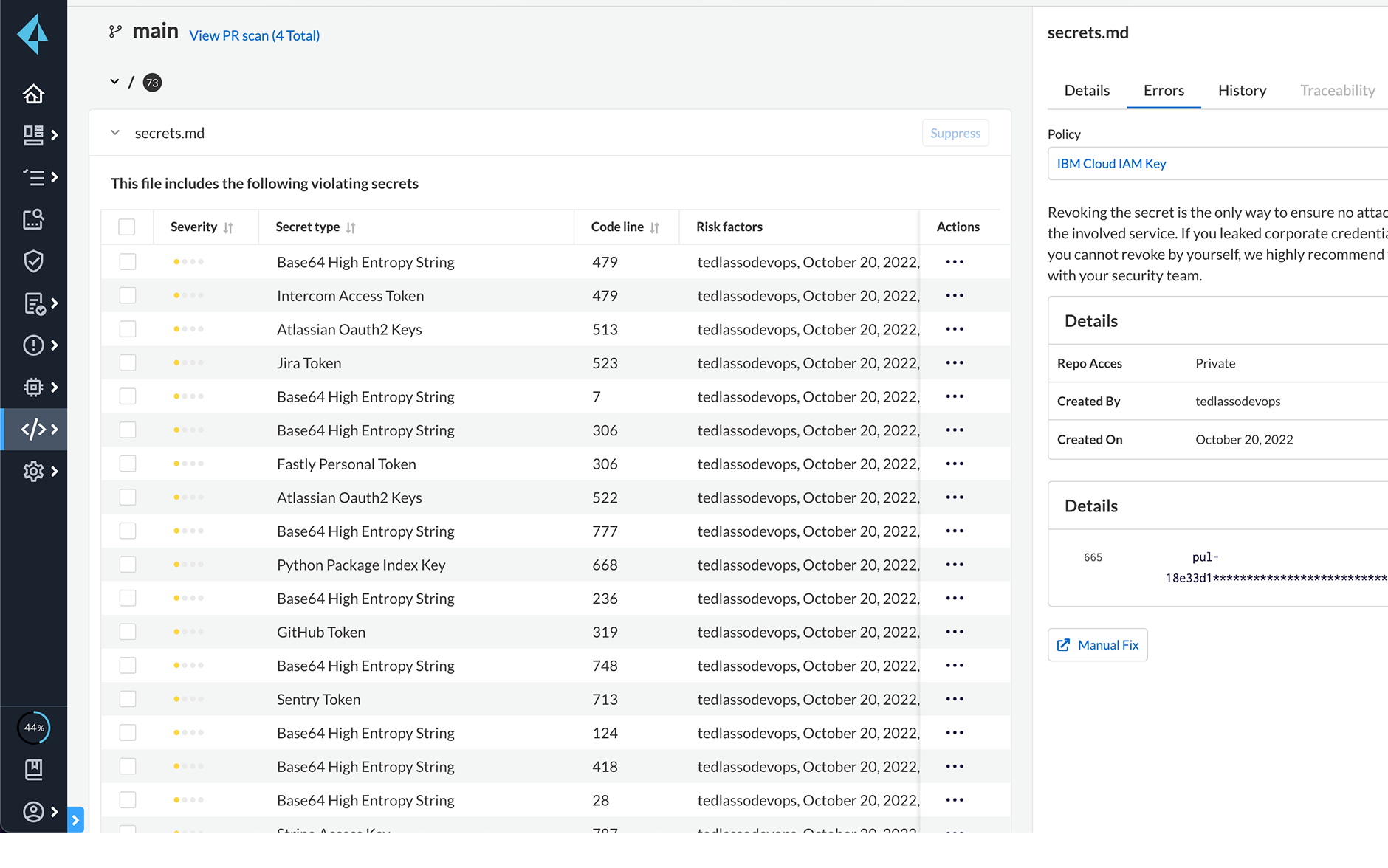

Segredos que usam expressões correntes (tokens de acesso, chaves de API, chaves de criptografia, tokens OAuth, certificados etc.) são as credenciais mais comumente identificadas. O Prisma Cloud usa mais de 100 assinaturas para detectar e alertar sobre a ampla variedade de segredos com expressões conhecidas e previsíveis.

Cobertura ampla

Mais de 100 detectores de segredos específicos de domínio garantem a precisão de alertas na compilação e no tempo de execução.

Varredura ampla e profunda

Procura segredos em todos os arquivos dos seus repositórios e os históricos de versão nas integrações.